La chaîne d’approvisionnement npm de TanStack a été attaquée par Mini Shai-Hulud ; la version 84 a été compromise et des identifiants ont été intégrés pour voler du code.

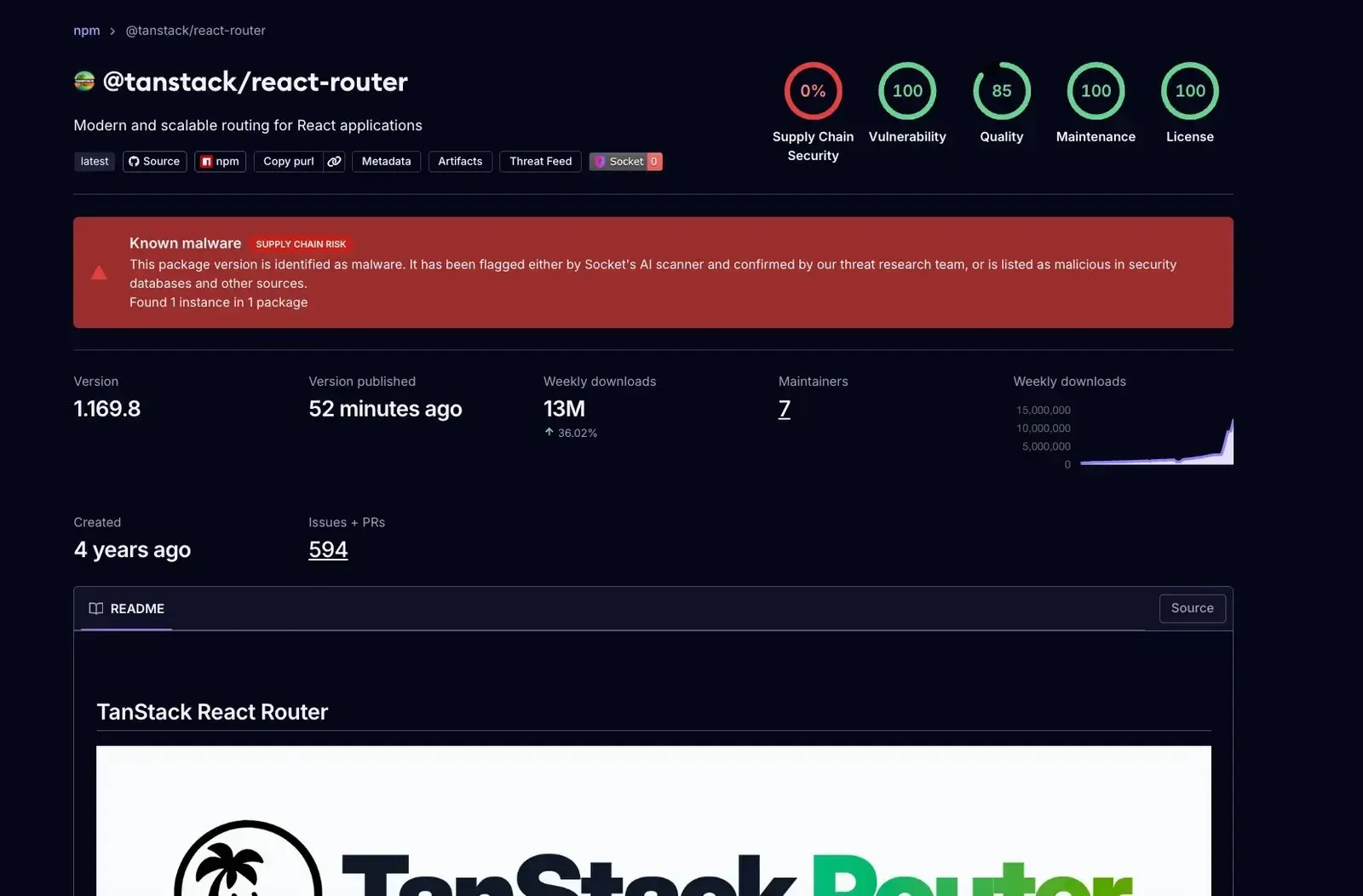

D’après un rapport du 11 mai de Step Security, l’organisation de menace TeamPCP a lancé une nouvelle vague d’attaques par vers de type chaîne d’approvisionnement baptisée « Mini Shai-Hulud ». 84 versions de paquets npm TanStack ont été compromises et ont eu du code malveillant injecté, avec pour objectif le vol des identifiants d’environnements CI/CD. Socket Security a, en six minutes après la publication, déjà identifié toutes les versions malveillantes.

Méthodes d’attaque et mécanismes de propagation

(來源:Socket Security)

(來源:Socket Security)

D’après l’analyse de Step Security, cette attaque suit un processus en trois étapes : les attaquants ont, le 10 mai 2026, créé une branche du TanStack/router via le compte GitHub voicproducoes (ID : 269549300, créé le 19 mars 2026), puis ont injecté une charge utile malveillante ; ensuite, ils ont injecté cette charge utile dans des archives npm compressées déjà publiées ; enfin, ils ont utilisé le jeton OIDC détourné pour, via le système GitHub Actions du projet TanStack lui-même, publier un flux de publication contenant des versions malveillantes avec une certification SLSA Build Level 3.

D’après le rapport de Step Security, Mini Shai-Hulud relève d’un ver véritablement auto-propagateur : après le vol d’identifiants au sein d’un pipeline CI/CD, il dresse automatiquement la liste de tous les paquets contrôlés par le même mainteneur, puis publie successivement les versions infectées. Step Security indique qu’il s’agit du premier ver npm malveillant documenté capable de générer des certifications SLSA valides.

Fonctions principales du code malveillant

D’après les analyses de Step Security et de Socket Security, la charge utile obfusquée de 2,3 MB (SHA-256 : ab4fcadaec49c03278063dd269ea5eef82d24f2124a8e15d7b90f2fa8601266c) embarquée dans les paquets infectés dispose des capacités clés suivantes :

Capture de mémoire : lecture directe de la mémoire du processus du GitHub Actions Runner.Worker via /proc/{pid}/mem afin d’extraire toutes les clés, y compris les clés masquées

Collecte de documents de certificats : collecte de certificats à partir de plus de 100 chemins codés en dur, couvrant les certificats cloud AWS / Azure / GCP, des clés SSH, des jetons npm, des portefeuilles de cryptomonnaies (Bitcoin, Ethereum, Monero, Zcash, Exodus, Electrum, etc.), des configurations d’outils d’IA (Claude, Kiro) et des données d’applications de messagerie instantanée

Persistance : installation de crochets de persistance au niveau Claude Code, VS Code et du système d’exploitation (macOS LaunchAgent / services Linux systemd), restant actifs après redémarrage

Fuite de données : fuite des données chiffrées via un double canal, notamment Session Protocol CDN (filev2.getsession.org) et une boîte aux lettres de type dead-letter de l’API GitHub GraphQL (soumission déguisée en claude@users.noreply.github.com)

Menace de rançon : insertion de la chaîne « IfYouRevokeThisTokenItWillWipeTheComputerOfTheOwner » dans la description du nouveau jeton npm ; la révocation du jeton déclenche une routine de suppression destructive

Principaux indicateurs de compromission (IOCs)

D’après le rapport de Step Security, les principaux indicateurs de compromission de cette attaque sont les suivants :

Hash de la charge utile malveillante (SHA-256) : router_init.js = ab4fcadaec49c03278063dd269ea5eef82d24f2124a8e15d7b90f2fa8601266c

Domaines réseau C2 : api.masscan.cloud, filev2.getsession.org, git-tanstack.com, seed1.getsession.org

Compte GitHub des attaquants : voicproducoes (ID : 269549300, e-mail voicproducoes@gmail.com)

Soumission malveillante : 79ac49eedf774dd4b0cfa308722bc463cfe5885c (branche TanStack/router)

Les versions principales des paquets affectés incluent @tanstack/react-router (1.169.5, 1.169.8), @tanstack/router-core (1.169.5, 1.169.8) et plus de 40 versions de paquets TanStack, ainsi que des paquets liés à des organisations telles que UiPath et DraftLab ; la liste complète est mise à jour en continu par Step Security.

Recommandations d’actions d’urgence

D’après le rapport de Step Security, si des versions affectées sont déjà installées, Step Security recommande :

Nettoyer immédiatement les versions affectées dans le fichier lock puis réinstaller des versions propres ; faire pivoter tous les identifiants accessibles dans les environnements CI/CD (jetons GitHub, jetons npm, clés d’API cloud) ; supprimer les fichiers de persistance (.claude/router_runtime.js, .vscode/setup.mjs, etc.) ; si des fichiers de portefeuilles de cryptomonnaies sont présents sur l’appareil, transférer immédiatement les fonds vers une nouvelle adresse de portefeuille. Step Security avertit en particulier : avant d’effectuer une analyse forensique sur des appareils isolés et en miroir, il ne faut pas révoquer des jetons npm contenant la chaîne de menace de rançon.

FAQ

Quel est le moment de la découverte du ver Mini Shai-Hulud et qui l’a découvert ?

D’après le rapport du 11 mai 2026 de Step Security, cette attaque a été détectée par un analyste du paquet StepSecurity AI, et lancée par l’organisation de menace TeamPCP. Socket Security a publié un avertissement sur la plateforme X le 12 mai 2026, indiquant que, dans les six minutes suivant la publication, toutes les versions malveillantes avaient déjà été identifiées.

Quelle innovation technique présente cette attaque sur la chaîne d’approvisionnement ?

D’après le rapport de Step Security, Mini Shai-Hulud est le premier ver npm documenté capable de générer une certification SLSA Build Level 3 valide pour des paquets malveillants en détournant des jetons OIDC et en s’appuyant sur une pile légitime de protocoles Sigstore, faisant paraître les versions infectées comme légitimes lors des contrôles de sécurité standard de la chaîne d’approvisionnement.

Comment les utilisateurs de portefeuilles de cryptomonnaies peuvent-ils vérifier s’ils sont affectés ?

D’après le rapport de Step Security, le code malveillant cible des portefeuilles Bitcoin (/.bitcoin/wallet.dat), Ethereum (/.ethereum/keystore/*), Monero, Zcash ainsi que des portefeuilles de bureau comme Exodus et Electrum. Si l’appareil a déjà installé une version affectée, Step Security recommande de transférer immédiatement les fonds des portefeuilles de cryptomonnaies concernés vers une nouvelle adresse de portefeuille.

Related News

Les investisseurs ne tiennent pas compte de la fragile trêve, les actions américaines continuent de battre des records, et Circle grimpe d’environ 16%

SlowMist met en garde contre une attaque par hameçonnage via une fausse extension Chrome de TronLink

L’équipe principale de Pi : la mise à niveau des nœuds Protocol 23 est à l’échéance cette semaine ; ceux qui ne la feront pas perdront les récompenses de validation

Des sociétés crypto adoptent des portefeuilles à sécurité quantique avec une « mise à niveau par algorithme », et plusieurs entreprises les déploient pour être prêtes avant la mise à niveau des protocoles de Bitcoin.

Microsoft : déploiement de ClickFix, une fausse page de dépannage de macOS, pour voler les clés de portefeuilles crypto