SlowMist が Drift 攻撃チェーンを明らかに:マルチシグ機構の変更、管理者権限の漏えい

オンチェーンのセキュリティ組織「SlowMist」は4月2日、Drift Protocolの盗難事件に関する技術分析を発表し、攻撃が発生する前の重要な前提条件を明らかにしました。攻撃発生の約1週間前に、Driftがマルチシグ機構を調整した一方で、時間ロックの保護メカニズムを同期して設定していなかったのです。続いて攻撃者は管理者権限を取得し、CVTトークンを偽造して、オラクルを操作し、セキュリティ・モジュールを停止しました。その結果、資金プールから高価値資産を体系的に引き出すことに成功しました。

SlowMistが復元:攻撃の兆候は「時間ロックなしのマルチシグ改修」が核心の脆弱性

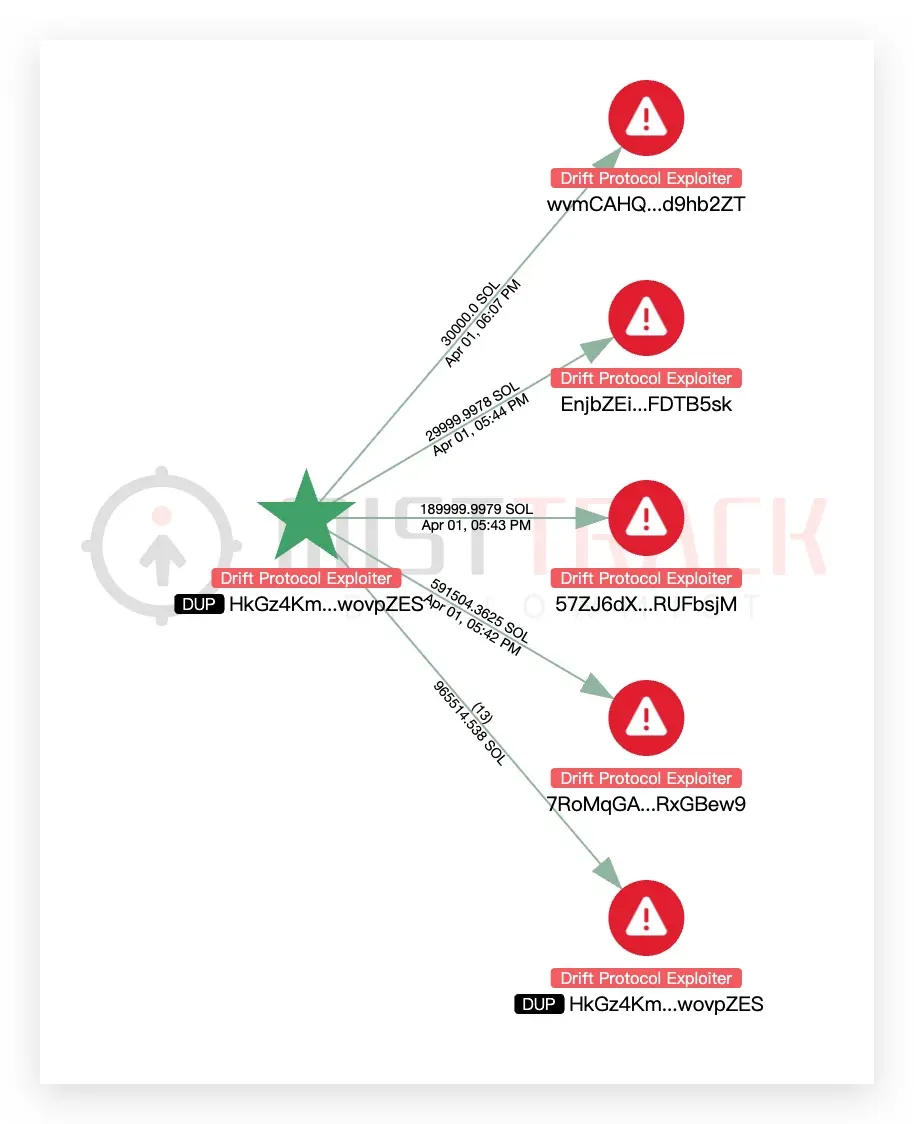

(出典:SlowMist)

(出典:SlowMist)

SlowMistの分析では、今回の攻撃で最も警戒すべき前兆となったのは、盗難の約1週間前にあたる点だと示されています。Driftは、いかなる時間ロックも設定せずに、マルチシグ機構を「2/5」モードへ変更し、同時に4人の新たな署名者を追加しました。

時間ロックは、プロトコルの安全設計においてマルチシグ機構に必要な補完要素です。高リスクな設定変更の実行前に強制的な待機期間(通常24〜48時間、あるいはそれ以上)を設けることで、コミュニティやセキュリティ機関が異常を発見して介入するのに十分な時間を確保します。時間ロックが欠けていると、新たな署名者の秘密鍵が盗まれたり悪意ある形で制御された場合、攻撃者は待機の猶予なしに即座に管理者レベルの操作を実行できます。

盗難の1週間前に行われたマルチシグ・アーキテクチャの変更(4人の新たな署名者の導入)は、タイミング面で非常に疑わしく、今回のセキュリティ分析で最も注目されている警告ポイントです。

攻撃手順の復元:管理者の漏えいから、105,969枚のETHが盗まれるまで

SlowMistの技術分析によると、攻撃者は管理者の支配権を得た後、以下の手順を用いて資産を空にすることを体系的に実行しました:

CVTトークンの偽造:プロトコル内部で虚偽のトークンを偽造し、通常の資産検証ロジックをすり抜ける

オラクル(Oracle)の操作:プロトコルの外部価格ソースを変更し、オンチェーンの価格設定を歪めた上で、後続の引き出しに有利な条件を作り出す

セキュリティ機制の停止:プロトコルに内蔵されたリスク制御および安全制限のモジュールを無効化し、資産引き出しの障害を取り除く

高価値資産の移転:資金プールから高い流動性を持つ資産を体系的に引き出し、最終的な資産の空化を完了させる

現在、盗難資金は主にイーサリアムのアドレスに集約されており、合計約105,969枚のETH(約2.26億ドル)です。SlowMistは、関連する資金の流れは現在も追跡が続いていると述べています。

ZachXBTがCircleを名指し:数時間USDCが凍結されず業界から強い批判

オンチェーン探偵のZachXBTは同日、Circleに対して強い批判を行いました。彼は、Driftの盗難が発生していた期間の米国取引時間帯に、数十万ドル規模のUSDCがクロスチェーンの仕組みを通じてSolanaからイーサリアムへ橋渡しされ、その全過程が「数時間にわたって誰も介入しなかった」ことを指摘しました。資金はすでに完全に移転を完了しており、Circleは「再びいかなる措置も講じていない」のだと述べています。

ZachXBTは同時に、Circleが以前抱えていた別の問題も明らかにしました。Circleは、16を超える業務用ホットウォレットを誤って凍結しており、その解凍手続きはいまも進行中だというのです。彼はCircleのCEOであるJeremy Allaireを名指しし、Circleの対応が暗号資産業界全体に負の影響を与えたと述べました。

この告発は、ステーブルコイン発行者が安全上の出来事においてどのような主導的な介入責任を負うべきかについて、業界全体で幅広い議論を引き起こしました。

よくある質問

マルチシグ改修時に時間ロックが設定されていなかったことが、今回の攻撃の核心問題なのはなぜですか?

時間ロックはマルチシグ機構の重要なセキュリティ補完であり、高権限の操作が実行される前に強制的な待機期間を設定し、コミュニティやセキュリティ機関が異常を発見して行動するまでの時間を確保します。Driftはマルチシグ・アーキテクチャを調整する際に時間ロックを設定していなかったため、署名者の追加に関する証憑が漏えいした瞬間に、攻撃者はコミュニティの監督における最後の防衛線を迂回して、すぐに管理者操作を実行できる状態になりました。盗難の1週間前に4人の新たな署名者が導入されたタイミングは、現時点の調査で最も注目されている疑問点です。

Circleは今回の事件でどのような責任を負うべきですか?

ZachXBTの批判は、大規模なクロスチェーンでのUSDC移転の過程におけるCircleの即時監視と介入の欠如を指しています。USDCの発行主体として、Circleには技術的に関係先(関与アドレス)を凍結する能力がありますが、数時間にわたる資金移転の間に何ら行動を取っていなかったのです。この論争は、DeFiにおける安全上のインシデントに対するステーブルコイン発行者の主導的介入責任の範囲に触れており、現在業界で最も話題になっている中核テーマです。

CVTトークンの偽造とオラクル操作を組み合わせることの技術的な意味は何ですか?

CVTトークンの偽造により、攻撃者はプロトコル内部で虚偽の流動性や担保を生成できます。オラクル操作によって、プロトコルが価格設定に用いる市場データを歪めることができます。この2つが組み合わさることで、プロトコルは「十分な担保がある」と誤認し、その結果、攻撃者が実際に得るべき額を大きく上回る資産を引き出すことが可能になります。これはスマートコントラクト攻撃における典型的な組み合わせ手法であり、複数のDeFiの盗難事例で見られました。

関連記事