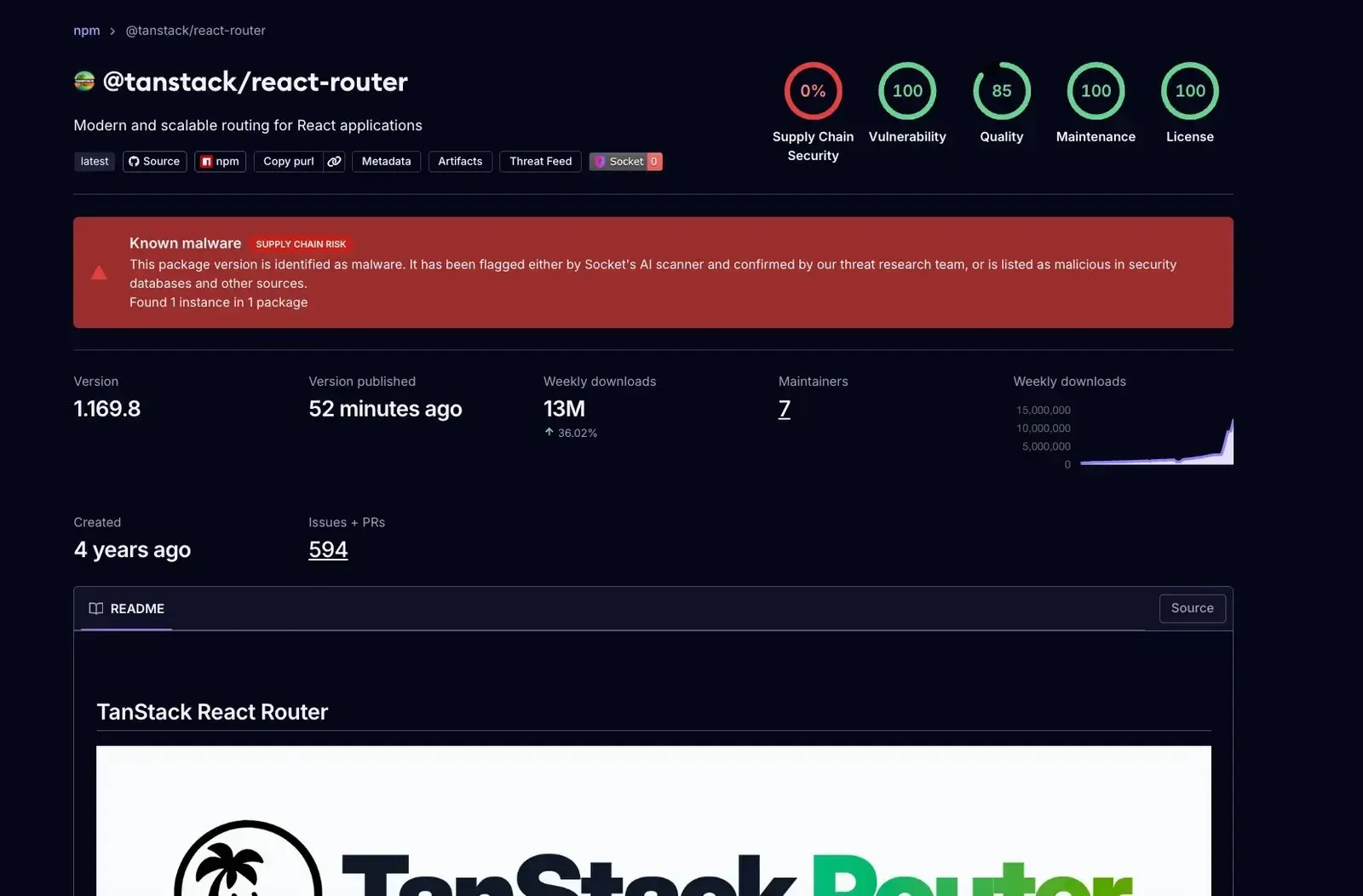

A cadeia de suprimentos npm do TanStack foi atacada por Mini Shai-Hulud, e a versão 84 teve certificados adulterados para roubar código

De acordo com um relatório da Step Security de 11 de maio, o grupo de ameaças TeamPCP lançou uma nova rodada de ataques de verme de cadeia de suprimentos chamada “Mini Shai-Hulud”. Foram comprometidas 84 versões de pacotes npm do TanStack, que tiveram código malicioso implantado, com o objetivo de roubar credenciais de ambientes de CI/CD. A Socket Security já marcou todas as versões maliciosas em até seis minutos após o lançamento.

Técnica de ataque e mecanismo de propagação

(Fonte: Socket Security)

(Fonte: Socket Security)

De acordo com a análise da Step Security, este ataque seguiu um processo em três fases: primeiro, em 10 de maio de 2026, os atacantes criaram um branch do TanStack/router no GitHub usando a conta voicproducoes (ID: 269549300, criada em 19 de março de 2026) e inseriram a carga útil maliciosa; em seguida, injetaram essa carga útil em um pacote compactado npm já publicado; por fim, usaram um token OIDC sequestrado para publicar um pipeline de distribuição por meio dos próprios GitHub Actions do projeto TanStack, publicando versões maliciosas com certificação maliciosa válida do SLSA Build Level 3.

De acordo com o relatório da Step Security, o Mini Shai-Hulud é um verme de autoreplicação real: após roubar credenciais em um pipeline de CI/CD, ele lista automaticamente todos os pacotes sob controle do mesmo mantenedor e publica, em sequência, versões infectadas. A Step Security afirma que este é o primeiro verme npm malicioso registrado capaz de gerar certificações SLSA válidas.

Funções centrais do código malicioso

De acordo com a análise da Step Security e da Socket Security, a carga útil ofuscada de 2,3 MB (SHA-256: ab4fcadaec49c03278063dd269ea5eef82d24f2124a8e15d7b90f2fa8601266c) embutida nos pacotes infectados tem as seguintes capacidades centrais:

Captura de memória: lê diretamente a memória do processo do GitHub Actions Runner.Worker via /proc/{pid}/mem, extraindo todas as chaves, incluindo as chaves mascaradas

Coleta de documentos de credenciais: coleta credenciais de mais de 100 caminhos codificados (hard-coded), abrangendo credenciais de nuvem AWS / Azure / GCP, chaves SSH, tokens npm, carteiras de criptomoedas (Bitcoin, Ethereum, Monero, Zcash, Exodus, Electrum etc.) e dados de configuração de ferramentas de IA (Claude, Kiro), além de dados de aplicativos de mensagens instantâneas

Persistência: instala ganchos de persistência no nível do Claude Code, VS Code e do sistema operacional (macOS LaunchAgent / serviços Linux systemd), mantendo a eficácia após reinicializações

Exfiltração de dados: exfiltra dados criptografados em duas vias por meio do Session Protocol CDN (filev2.getsession.org) e de uma caixa de “dead letter” da API GraphQL do GitHub (enviando como se fosse claude@users.noreply.github.com)

Ameaça de ransomware: implanta a string “IfYouRevokeThisTokenItWillWipeTheComputerOfTheOwner” na descrição do novo token npm; ao revogar o token, isso aciona um procedimento rotineiro de apagamento destrutivo

Principais indicadores de comprometimento (IOCs)

De acordo com o relatório da Step Security, os principais indicadores de comprometimento deste ataque são:

Hash da carga útil maliciosa (SHA-256): router_init.js = ab4fcadaec49c03278063dd269ea5eef82d24f2124a8e15d7b90f2fa8601266c

Domínios de C2: api.masscan.cloud, filev2.getsession.org, git-tanstack.com, seed1.getsession.org

Conta GitHub do atacante: voicproducoes (ID: 269549300, e-mail voicproducoes@gmail.com)

Commit malicioso: 79ac49eedf774dd4b0cfa308722bc463cfe5885c (branch do TanStack/router)

As principais versões de pacotes afetados incluem @tanstack/react-router (1.169.5, 1.169.8), @tanstack/router-core (1.169.5, 1.169.8) e mais de 40 versões de pacotes TanStack, além de pacotes relacionados de instituições como UiPath e DraftLab; a lista completa está sendo atualizada continuamente pela Step Security.

Recomendações de resposta urgente

De acordo com o relatório da Step Security, se as versões afetadas já tiverem sido instaladas, a Step Security recomenda:

Limpar imediatamente as versões afetadas no arquivo lock e reinstalar versões limpas; fazer a rotação de todas as credenciais acessíveis nos ambientes de CI/CD (tokens do GitHub, tokens do npm, chaves de API de nuvem); remover arquivos de persistência (.claude/router_runtime.js, .vscode/setup.mjs etc.); se houver arquivos de carteiras de criptomoedas no dispositivo, transferir imediatamente os fundos para uma nova carteira. A Step Security alerta especificamente: antes de isolar e fazer análise forense por espelhamento (imaging) do dispositivo afetado, não revogar os tokens npm que contenham a string de ameaça de ransomware.

Perguntas frequentes

Qual foi o momento de descoberta e a instituição responsável pela descoberta do verme Mini Shai-Hulud?

De acordo com o relatório de 11 de maio de 2026 da Step Security, esta campanha foi detectada por analistas do pacote StepSecurity AI e executada pelo grupo de ameaças TeamPCP. A Socket Security emitiu um alerta no dia 12 de maio de 2026 na plataforma X, afirmando que já havia marcado todas as versões maliciosas em até seis minutos após o lançamento.

Quais inovações técnicas esta campanha de cadeia de suprimentos apresenta?

De acordo com o relatório da Step Security, o Mini Shai-Hulud é o primeiro verme npm registrado capaz de gerar certificação SLSA Build Level 3 válida para pacotes maliciosos ao sequestrar tokens OIDC e usar uma pilha de protocolos legítimos do Sigstore. Assim, as versões infectadas parecem legítimas nas verificações padrão de segurança da cadeia de suprimentos.

Como usuários de carteiras de criptomoedas podem verificar se foram afetados?

De acordo com o relatório da Step Security, o código malicioso mira carteiras de desktop como Bitcoin (/.bitcoin/wallet.dat), Ethereum (/.ethereum/keystore/*), Monero, Zcash e Exodus, além de Electrum. Se o dispositivo tiver instalado versões afetadas, a Step Security recomenda transferir imediatamente os fundos das carteiras de criptomoedas correspondentes para um novo endereço de carteira.

Related News

Investidores não dão bola para o cessar-fogo, que agora está “à beira do colapso”; as ações dos EUA continuam a atingir novas máximas, enquanto Circle dispara quase 16%

SlowMist alerta sobre um ataque de phishing por extensão falsa do TronLink para Chrome

Time central do Pi: atualização dos nós do Protocol 23 até o fim desta semana; quem não atualizar perderá as recompensas de validação

Empresas cripto adotam carteiras de segurança quântica com “upgrade por algoritmo”, com várias empresas implementando primeiro para antecipar uma atualização dos protocolos do Bitcoin

Microsoft: páginas falsas de solução de problemas do macOS implantam ClickFix e roubam chaves de carteiras cripto