Aviso de emergência do GoPlus: suspeita de ataque informático à Adobe, dados de 13 milhões de utilizadores expostos

A GoPlus, uma plataforma de segurança, publicou a 3 de abril um alerta urgente: a Adobe terá alegadamente sido alvo de um ataque direcionado, colocando cerca de 13.000.000 de registos de dados de utilizadores em risco de exposição. O caso foi revelado pela “International Cyber Digest” (Digest Internacional de Cibercrime). Um agente de ameaça identificado como “Mr. Raccoon” (“Senhor Raccoon”) afirmou ter penetrado os sistemas da Adobe.

Caminho do ataque à cadeia de abastecimento: do fornecedor terceirizado na Índia ao sistema central da Adobe

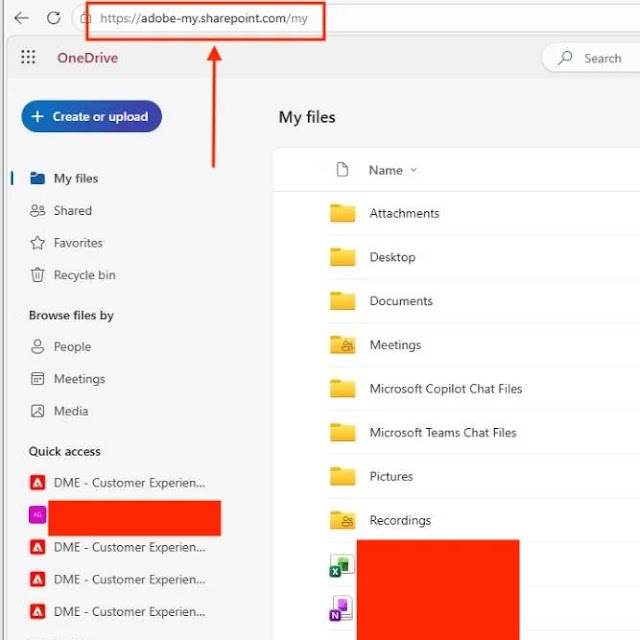

O ponto de entrada deste ataque não é a infraestrutura direta da Adobe, mas sim uma empresa indiana de processos de negócio terceirizados (BPO) por ela contratada, um cenário típico de ataque à cadeia de abastecimento. Os atacantes instalam um troiano de acesso remoto (RAT) no computador de um certo funcionário da empresa BPO através de correio eletrónico malicioso. Após obter um ponto de apoio inicial, utilizam depois um ataque de spear phishing para visar o superior hierárquico do funcionário visado, alargando ainda mais a área de controlo da rede.

O RAT implantado não só consegue aceder a documentos no computador alvo, como também pode ativar a câmara de rede do dispositivo e intercetar comunicações privadas enviadas via WhatsApp, oferecendo capacidades de acesso profundo muito além das de uma invasão típica de equipamentos de escritório. Esta via revela lacunas sistémicas no controlo de segurança por parte de fornecedores terceiros quando as empresas terceirizam processos de negócio essenciais.

Elevada perigosidade dos dados expostos: exposições completas de tickets de suporte até às submissões de zero-day no HackerOne

O conjunto de dados alegadamente vazado é particularmente sensível e abrange vários tipos de informação valiosa:

13.000.000 de tickets de suporte: incluem nome de clientes, e-mail, detalhes de conta e descrições de problemas técnicos, constituindo material ideal para phishing preciso e roubo de identidade

15.000 registos de funcionários: informação de pessoas dentro da empresa, que pode ser utilizada para ataques de engenharia social mais profundos

Todos os registos de bónus de vulnerabilidades do HackerOne: a parte mais destrutiva — inclui vulnerabilidades de segurança não divulgadas reportadas por investigadores de segurança no âmbito dos programas de bónus. Antes de a Adobe concluir a correção e publicar um patch, estas informações de zero-day, caso cheguem às mãos de atacantes maliciosos, fornecerão caminhos prontos para ataques subsequentes

Vários documentos internos: alcance exato a confirmar mais tarde

Conselhos de segurança para utilizadores da GoPlus: medidas de proteção a tomar imediatamente

Face a este incidente, a GoPlus recomenda que os utilizadores afetados pelos serviços da Adobe adotem imediatamente os seguintes passos: primeiro, ative a autenticação de dois fatores (2FA), garantindo que mesmo que a palavra-passe seja exposta, isso não conduza diretamente à tomada de controlo da conta; segundo, altere as palavras-passe das contas relacionadas com a Adobe, assegurando que não as reutiliza em várias plataformas; terceiro, mantenha-se altamente vigilante relativamente a quaisquer chamadas ou e-mails que se apresentem como “suporte oficial da Adobe”. As informações de tickets de suporte expostos podem ser usadas para burlas sociais (fraudes de engenharia social) altamente direcionadas.

A GoPlus relembra também os utilizadores para manterem em mente o princípio “os 4 nãos” contra phishing: não clicar em ligações desconhecidas, não instalar software de origem desconhecida, não assinar transações desconhecidas e não transferir dinheiro para endereços não verificados.

Perguntas frequentes

A Adobe oficial já confirmou esta violação de dados?

Até ao momento, a Adobe não publicou qualquer declaração oficial a confirmar ou a negar este incidente. As informações existentes provêm principalmente das declarações do próprio atacante e do relatório da “International Cyber Digest”, aguardando resposta oficial da Adobe ou validação por um terceiro independente. Os utilizadores devem adotar medidas preventivas antes de existir informação clara.

Porque é que a exposição dos registos de bónus de vulnerabilidades no HackerOne é particularmente perigosa?

Os registos de submissão incluem vulnerabilidades de segurança não divulgadas reportadas por investigadores de segurança no âmbito do programa de bónus de vulnerabilidade. No caso da Adobe, antes de concluir a correção e publicar os patches, trata-se de “vulnerabilidades zero-day”. Se caírem nas mãos de atacantes maliciosos, podem ser utilizadas imediatamente para ataques novos contra produtos da Adobe, colocando utilizadores individuais e empresas que utilizam software Adobe em risco direto.

Como é que os ataques à cadeia de abastecimento contornam as medidas de segurança próprias de uma empresa?

Os ataques à cadeia de abastecimento contornam os limites de segurança da própria empresa ao infiltrarem-se nos fornecedores terceirizados do alvo. Mesmo que as medidas de segurança da Adobe sejam rigorosas, se a empresa BPO terceira por ela contratada não cumprir padrões de segurança adequados, pode ainda assim tornar-se o ponto de rutura para o atacante. Especialistas em segurança recomendam auditorias regulares a todos os fornecedores terceiros que tenham direitos de acesso aos dados e a restrição estrita das permissões de utilização da funcionalidade de exportação em massa de dados.

Related Articles

Credores da Coreia do Norte obtêm a apreensão de uma ordem de restrição sobre 30,766 ETH da Arbitrum em 1 de maio

O Airdrop de eCash de Paul Sztorc Desencadeia Avisos de Desenvolvedores

Credores do terrorismo travam a libertação de ETH por parte do Kelp DAO na Arbitrum, no valor de 71,1 mil dólares

O operador da Meta-1 Coin, Robert Dunlap, foi condenado a 23 anos por fraude em $20M no dia 3 de maio

A Zcash Foundation lança a Zebra 4.4.0 para corrigir múltiplas vulnerabilidades de segurança ao nível do consenso

As Guardrails da Canton Network podem bloquear hackers norte-coreanos, afirma CEO de ativos digitais