Enlaces elípticos Exploit del desvío de 286 millones de dólares del Protocolo para piratas informáticos norcoreanos

La firma de analítica de blockchain Elliptic informó el 2 de abril de 2026 que el exploit de $286 millones del Protocolo Drift basado en Solana presenta múltiples indicadores de participación por parte del grupo de hackers de la DPRK, respaldado por el Estado norcoreano, lo que marca el decimoctavo de esos ataques rastreados por Elliptic este año.

La firma de analítica de blockchain Elliptic informó el 2 de abril de 2026 que el exploit de $286 millones del Protocolo Drift basado en Solana presenta múltiples indicadores de participación por parte del grupo de hackers de la DPRK, respaldado por el Estado norcoreano, lo que marca el decimoctavo de esos ataques rastreados por Elliptic este año.

El exploit del 1 de abril, el mayor hack de DeFi de 2026 hasta la fecha, colapsó el valor total bloqueado de Drift de aproximadamente $550 millones a menos de $250 millones, con un comportamiento on-chain, metodologías de blanqueo y señales a nivel de red que reflejan operaciones estatales vinculadas previas.

Elliptic identifica un comportamiento on-chain premeditado y patrones de blanqueo entre cadenas

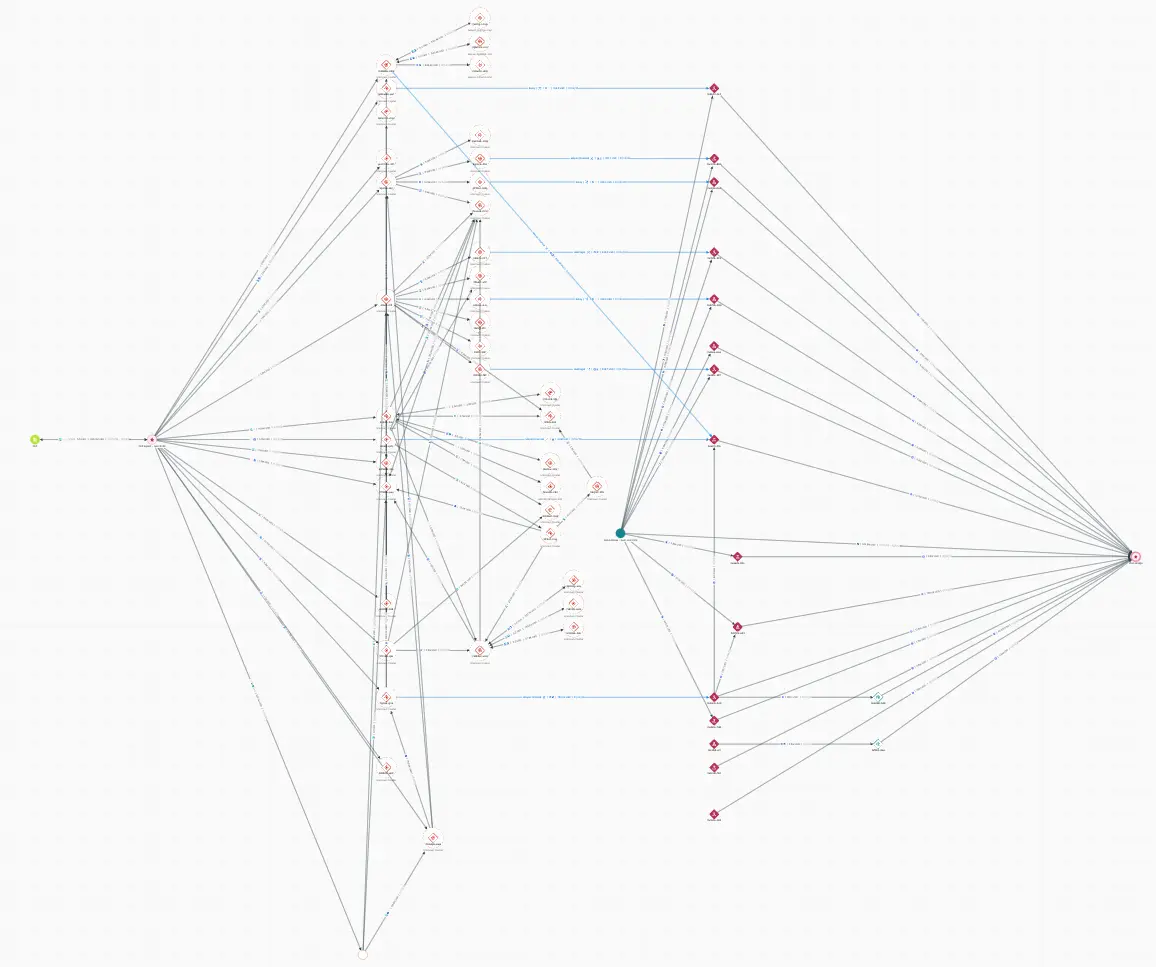

El análisis de Elliptic apunta a actividad que parece “premeditada y cuidadosamente escalonada”, con transacciones de prueba tempranas y carteras preposicionadas antes del evento principal. La cartera del atacante se creó aproximadamente ocho días antes del exploit y recibió una pequeña transferencia de prueba desde una bóveda de Drift durante ese periodo, lo que sugiere una planificación previa.

(Fuente: Investigador de Elliptic)

(Fuente: Investigador de Elliptic)

Una vez ejecutados, los fondos se consolidaron y se intercambiaron rápidamente, se bridgen entre cadenas y se convirtieron en activos más líquidos, reflejando un flujo de blanqueo estructurado y repetible diseñado para ocultar el origen mientras se mantiene el control. El atacante vació tres bóvedas centrales: las bóvedas JLP Delta Neutral, SOL Super Staking y BTC Super Staking. La transferencia individual más grande incluyó aproximadamente 41,7 millones de tokens JLP, valorados en aproximadamente $155 millones en el momento del robo. Los activos adicionales robados incluyeron USDC, SOL, cbBTC, wBTC y tokens de staking líquido.

Dentro de la hora de que comenzara el ataque, el atacante drenó sistemáticamente la gran mayoría de la liquidez de Drift retirando activos de múltiples bóvedas de protocolo. Según la firma de seguridad blockchain PeckShield, la causa preliminar parece ser una filtración de las claves privadas de administrador del protocolo, lo que dio al atacante acceso privilegiado para iniciar retiros y alterar los controles administrativos.

El modelo de cuentas de Solana complica la investigación del exploit de múltiples activos

Elliptic señala que el modelo de cuentas de Solana presenta un desafío central para los investigadores. Debido a que cada activo se mantiene en una cuenta de token separada, la actividad vinculada a un solo actor puede parecer fragmentada en múltiples direcciones. El atacante drenó más de 15 tipos de tokens en múltiples bóvedas, lo que significa que el atacante JLP, USDC, SOL, cbBTC y otros activos robados se encuentran cada uno en direcciones on-chain distintas.

Los proveedores de analítica que tratan estas direcciones como no relacionadas verán fragmentos de la actividad del atacante, no el panorama completo. El enfoque de clustering de Elliptic conecta las cuentas de tokens de vuelta a una sola entidad, permitiendo que se identifique la exposición independientemente de qué dirección se esté examinando. El caso también destaca cómo el blanqueo se ha vuelto intrínsecamente entre cadenas, con fondos moviéndose desde Solana a Ethereum y más allá, lo que requiere capacidades de trazabilidad holística entre cadenas.

Robo de cripto vinculado a la DPRK se intensifica mientras Elliptic rastrea $300 millones robados en 2026

Si se confirma, este incidente representaría el decimoctavo acto vinculado a la DPRK que Elliptic ha rastreado en 2026, con más de $300 millones robados hasta ahora. Se cree que los actores vinculados a la DPRK han robado más de $6,5 mil millones en criptoactivos en los últimos años. El gobierno de EE. UU. ha vinculado los robos con la financiación del programa de armas de destrucción masiva de Corea del Norte.

En diciembre de 2025, un informe de Chainalysis reveló que los hackers de la DPRK robaron un récord de $2 mil millones de cripto en 2025, incluyendo la brecha de $1,4 mil millones de Bybit, lo que representa un aumento del 51% respecto al año anterior. El Departamento del Tesoro de EE. UU. reiteró el mes pasado que Corea del Norte utiliza activos robados para financiar su programa de armas.

El exploit de Drift también ocurre en medio de una escalada más amplia de actividad vinculada a la DPRK dirigida al ecosistema cripto, incluyendo una reciente intrusión de la cadena de suministro del paquete npm axios, que Google atribuyó al actor de amenazas de la DPRK UNC1069.

Drift Protocol confirmó el exploit en X, indicando que estaba experimentando un “ataque activo” y que los depósitos y retiros habían sido suspendidos. El equipo está coordinándose con múltiples firmas de seguridad, puentes entre cadenas e intercambios para contener el incidente. El token de Drift ha caído más del 40%, a aproximadamente $0,06, desde el hack.

FAQ

¿Cuánto se robó en el exploit del Protocolo Drift y a quién se sospecha?

Aproximadamente $286 millones fueron robados del Protocolo Drift el 1 de abril de 2026. Elliptic ha identificado múltiples indicadores que sugieren la participación del grupo de hackers de la DPRK respaldado por el Estado norcoreano, incluyendo un comportamiento on-chain premeditado y patrones de blanqueo consistentes con operaciones estatales vinculadas previas.

¿Qué hizo que el exploit de Drift fuera particularmente difícil de rastrear?

El atacante drenó más de 15 tipos de tokens en múltiples bóvedas. El modelo de cuentas de Solana crea cuentas de tokens separadas para cada tipo de activo mantenido por una sola entidad, lo que significa que los distintos activos robados del atacante se encuentran cada uno en direcciones on-chain distintas. Sin agrupar estas direcciones, los investigadores ven fragmentos en lugar del panorama completo del ataque.

¿Cómo encaja este incidente en tendencias más amplias de hacking de la DPRK?

Si se confirma, esto sería el decimoctavo acto vinculado a la DPRK que Elliptic ha rastreado en 2026, con más de $300 millones robados hasta ahora. Se cree que los actores vinculados a la DPRK han robado más de $6,5 mil millones en criptoactivos en los últimos años, y que el gobierno de EE. UU. vincula estos robos con la financiación del programa de armas de destrucción masiva del país.