Cadeia de fornecimento npm da TanStack atacada por Mini Shai-Hulud, a versão 84 foi comprometida com código de roubo de credenciais embutido

De acordo com um relatório da Step Security de 11 de maio, o grupo de ameaças TeamPCP lançou uma nova vaga de ataques por verme de cadeia de fornecimento denominada «Mini Shai-Hulud». Foram comprometidas 84 versões de pacotes TanStack npm e foi injectado código malicioso, com o objectivo de roubar credenciais de ambientes CI/CD. A Socket Security assinalou todas as versões maliciosas no prazo de seis minutos após a publicação.

Técnicas de ataque e mecanismos de propagação

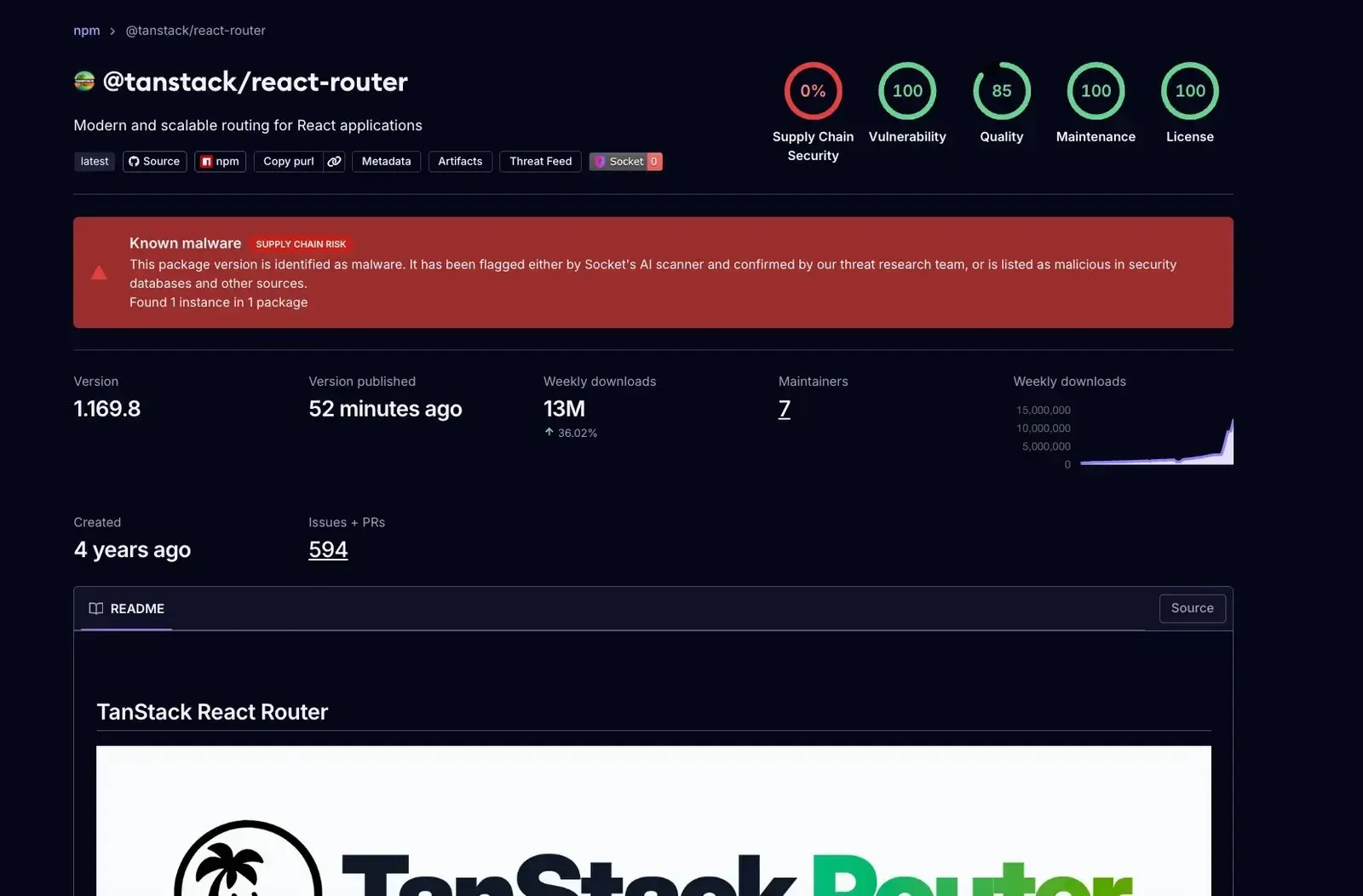

(Fonte: Socket Security)

(Fonte: Socket Security)

Segundo a análise da Step Security, este ataque seguiu um processo em três fases: em 10 de maio de 2026, os atacantes criaram uma ramificação do TanStack/router com a conta GitHub voicproducoes (ID: 269549300, criada em 19 de março de 2026), injectando uma carga útil maliciosa; em seguida, introduziram a carga útil nos pacotes npm compactados já publicados; por fim, utilizaram um token OIDC sequestrado para, através do próprio pipeline de GitHub Actions do projecto TanStack, publicar versões maliciosas com certificação SLSA Build Level 3.

De acordo com o relatório da Step Security, o Mini Shai-Hulud é um verme de auto-propagação genuíno: após roubar credenciais num pipeline CI/CD, enumera automaticamente todos os pacotes sob controlo do mesmo mantenedor e vai publicando, em sequência, versões infectadas. O relatório refere que se trata do primeiro verme npm malicioso registado capaz de gerar certificações SLSA válidas.

Funções centrais do código malicioso

De acordo com a análise da Step Security e da Socket Security, a carga útil ofuscada de 2,3 MB (SHA-256: ab4fcadaec49c03278063dd269ea5eef82d24f2124a8e15d7b90f2fa8601266c) embutida nos pacotes infectados possui as seguintes capacidades centrais:

Captura de memória: lê directamente a memória do processo GitHub Actions Runner.Worker através de /proc/{pid}/mem, extraindo todas as chaves, incluindo chaves mascaradas

Recolha de ficheiros de credenciais: recolhe credenciais a partir de mais de 100 caminhos codificados de forma estática, abrangendo credenciais de nuvem AWS / Azure / GCP, chaves SSH, tokens npm, carteiras de criptomoedas (Bitcoin, Ethereum, Monero, Zcash, Exodus, Electrum, entre outras) e dados de configurações de ferramentas de IA (Claude, Kiro) e aplicações de mensagens instantâneas

Persistência: instala ganchos de persistência no Claude Code, VS Code e ao nível do sistema operativo (macOS LaunchAgent / serviços Linux systemd), mantendo-os funcionais após reinícios

Exfiltração de dados: dados cifrados são exfiltrados em dois canais — Session Protocol CDN (filev2.getsession.org) e caixa de correio tipo dead-letter da GitHub GraphQL API (enviada com disfarce como claude@users.noreply.github.com)

Ameaça de resgate: injecção da string «IfYouRevokeThisTokenItWillWipeTheComputerOfTheOwner» na descrição de um novo token npm; a revogação do token desencadeia um procedimento de apagamento destrutivo

Principais indicadores de comprometimento (IOCs)

De acordo com o relatório da Step Security, os principais indicadores de comprometimento deste ataque são:

Hash da carga útil maliciosa (SHA-256): router_init.js = ab4fcadaec49c03278063dd269ea5eef82d24f2124a8e15d7b90f2fa8601266c

Domínios de rede C2: api.masscan.cloud, filev2.getsession.org, git-tanstack.com, seed1.getsession.org

Conta GitHub do atacante: voicproducoes (ID: 269549300, e-mail voicproducoes@gmail.com)

Commit malicioso: 79ac49eedf774dd4b0cfa308722bc463cfe5885c (ramificação TanStack/router)

As principais versões de pacotes afectados incluem @tanstack/react-router (1.169.5, 1.169.8), @tanstack/router-core (1.169.5, 1.169.8) e mais de 40 versões de pacotes TanStack, bem como pacotes relacionados de instituições como UiPath e DraftLab; a lista completa tem actualizações contínuas por parte da Step Security.

Recomendações de resposta urgente

De acordo com o relatório da Step Security, se já tiverem sido instaladas versões afectadas, a Step Security recomenda:

Limpar imediatamente as versões afectadas do ficheiro lock e reinstalar versões limpas; fazer a rotação de todas as credenciais que possam ser acedidas nos ambientes CI/CD (tokens GitHub, tokens npm, chaves de API de nuvem); remover ficheiros de persistência (.claude/router_runtime.js, .vscode/setup.mjs, entre outros); se existirem ficheiros de carteiras de criptomoedas no equipamento, transferir imediatamente os fundos para uma nova carteira. A Step Security alerta em particular: antes de isolar e criar um espelho do equipamento afectado para análise forense, não revogar tokens npm que contenham a string de ameaça de resgate.

Perguntas frequentes

Quando e por quem foi detectado o verme Mini Shai-Hulud?

De acordo com o relatório da Step Security de 11 de maio de 2026, o ataque foi detectado por um analista do pacote StepSecurity AI e impulsionado pelo grupo de ameaças TeamPCP. A Socket Security emitiu um aviso no X em 12 de maio de 2026, afirmando que, no espaço de seis minutos após a publicação, já tinham sido assinaladas todas as versões maliciosas.

Que inovação técnica existe neste ataque à cadeia de fornecimento?

Segundo o relatório da Step Security, o Mini Shai-Hulud foi o primeiro verme npm registado capaz de gerar certificação SLSA Build Level 3 válida para pacotes maliciosos ao sequestrar tokens OIDC e ao utilizar uma pilha de protocolo Sigstore legítima, fazendo com que as versões infectadas pareçam legítimas nos controlos padrão de segurança da cadeia de fornecimento.

Como é que os utilizadores de carteiras de criptomoedas podem confirmar se foram afectados?

De acordo com o relatório da Step Security, o código malicioso tem como alvo carteiras Bitcoin (/.bitcoin/wallet.dat), Ethereum (/.ethereum/keystore/*), Monero, Zcash e carteiras de secretária como Exodus e Electrum. Se o dispositivo tiver tido versões afectadas instaladas, a Step Security recomenda transferir imediatamente os fundos dessas carteiras para novos endereços de carteira.