Цепочка поставок TanStack npm подверглась атаке Mini Shai-Hulud: в версии 8.4 был внедрён код для кражи учётных данных

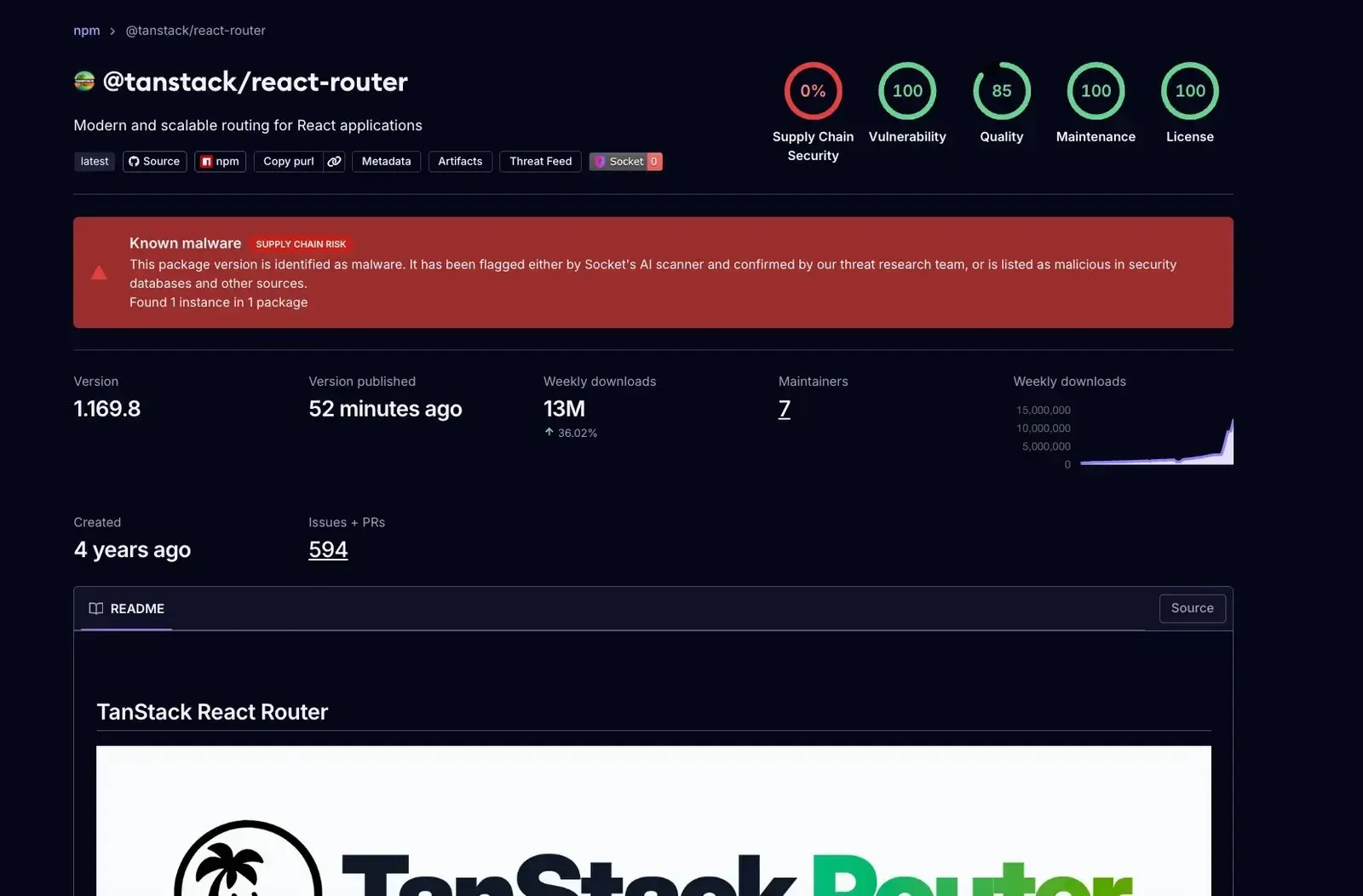

В отчёте Step Security от 11 мая говорится, что угрожающая организация TeamPCP запустила новый раунд атак цепочки поставок с червём под названием «Mini Shai-Hulud»: злоумышленники взломали 84 версии пакетов TanStack npm и внедрили вредоносный код. Цель — кража учётных данных для CI/CD-сред. Socket Security в течение шести минут после публикации пометила все вредоносные версии.

Методы атаки и механизмы распространения

(Источник: Socket Security)

(Источник: Socket Security)

По анализу Step Security, атака задействует трёхступенчатый процесс: 10 мая 2026 года злоумышленники создали ветку TanStack/router через учётную запись GitHub voicproducoes (ID: 269549300, создана 19 марта 2026 года) и внедрили вредоносную полезную нагрузку; затем они внедрили полезную нагрузку в уже опубликованный npm-сжатый пакет; после этого, используя перехваченный OIDC-токен, они задействовали конвейер публикации через GitHub Actions самого проекта TanStack и выпустили вредоносные версии с сертификацией SLSA Build Level 3.

Согласно отчёту Step Security, Mini Shai-Hulud — это настоящий саморазмножающийся червь: после кражи учётных данных из одной CI/CD-конвейера он автоматически перечисляет все пакеты, которыми управляет тот же поддерживающий, и последовательно публикует заражённые версии. Step Security отмечает, что это первый задокументированный вредоносный npm-червь, способный генерировать валидные сертификаты SLSA.

Основные функции вредоносного кода

По анализу Step Security и Socket Security, встроенная в заражённые пакеты 2,3 МБ обфусцированная полезная нагрузка (SHA-256: ab4fcadaec49c03278063dd269ea5eef82d24f2124a8e15d7b90f2fa8601266c) обладает следующими ключевыми возможностями:

Сбор данных из памяти: напрямую читает память процесса GitHub Actions Runner.Worker через /proc/{pid}/mem, извлекая все ключи, включая замаскированные ключи

Сбор учётных данных: собирает учётные данные из более чем 100 жёстко заданных путей, охватывая облачные креды AWS/Azure/GCP, SSH-ключи, токены npm, кошельки криптовалют (Bitcoin, Ethereum, Monero, Zcash, Exodus, Electrum и т. д.), конфигурации ИИ-инструментов (Claude, Kiro) и данные из приложений мгновенных сообщений

Закрепление (persistency): устанавливает persistency-хуки в Claude Code, VS Code и на уровне ОС (macOS LaunchAgent / Linux systemd-сервисы), после перезагрузки сохраняет работоспособность

Утечка данных: шифрованные данные утекат по двум каналам — через CDN Session Protocol (filev2.getsession.org) и «мертвую» почтовую ячейку GitHub GraphQL API (отправка с маскировкой под claude@users.noreply.github.com)

Угроза вымогательства: встраивает строку «IfYouRevokeThisTokenItWillWipeTheComputerOfTheOwner» в описание созданного npm-токена — при отзыве токена срабатывает разрушительная процедура очистки

Основные индикаторы компрометации (IOCs)

Согласно отчёту Step Security, основные индикаторы компрометации для этой атаки следующие:

Хэш вредоносной полезной нагрузки (SHA-256): router_init.js = ab4fcadaec49c03278063dd269ea5eef82d24f2124a8e15d7b90f2fa8601266c

Домены C2: api.masscan.cloud, filev2.getsession.org, git-tanstack.com, seed1.getsession.org

Учётная запись злоумышленника в GitHub: voicproducoes (ID: 269549300, e-mail voicproducoes@gmail.com)

Вредоносный коммит: 79ac49eedf774dd4b0cfa308722bc463cfe5885c (ветка TanStack/router)

Ключевые затронутые версии пакетов включают @tanstack/react-router (1.169.5, 1.169.8), @tanstack/router-core (1.169.5, 1.169.8) и более 40 версий других пакетов TanStack, а также связанные пакеты организаций UiPath, DraftLab и др.; полный список Step Security продолжает обновлять.

Рекомендации по экстренному реагированию

Согласно отчёту Step Security, если установлены затронутые версии, Step Security рекомендует:

Немедленно очистить lock-файл от затронутых версий и переустановить чистые версии; произвести ротацию всех учётных данных, доступных из CI/CD-сред (GitHub-токены, npm-токены, ключи облачных API); удалить файлы закрепления ( .claude/router_runtime.js, .vscode/setup.mjs и т. п. ); если на устройстве есть файлы кошельков криптовалют — немедленно перевести средства на новый адрес кошелька. Step Security отдельно предупреждает: нельзя отзывать npm-токены с включённой строкой угрозы вымогательства до изоляции и зеркалирования затронутых устройств для проведения форензики.

Частые вопросы

Когда и каким образом был обнаружен червь Mini Shai-Hulud?

Согласно отчёту Step Security от 11 мая 2026 года, эту атаку обнаружили аналитики пакета StepSecurity AI, а запуск осуществила угрожающая организация TeamPCP. Socket Security 12 мая 2026 года опубликовала предупреждение на платформе X, заявив, что за шесть минут после публикации были помечены все вредоносные версии.

Какие технические нововведения есть у этой атаки цепочки поставок?

Согласно отчёту Step Security, Mini Shai-Hulud — первый задокументированный случай, когда вредоносный npm-червь, используя перехват OIDC-токена и легитимный стек протокола Sigstore, генерирует валидную сертификацию SLSA Build Level 3 для вредоносных пакетов, из-за чего заражённые версии выглядят легитимными при стандартных проверках безопасности цепочки поставок.

Как пользователи кошельков криптовалют могут проверить, затронуты ли они?

Согласно отчёту Step Security, вредоносный код нацелен на Bitcoin (/.bitcoin/wallet.dat), Ethereum (/.ethereum/keystore/*), Monero, Zcash и десктопные кошельки Exodus, Electrum и т. д. Если на устройстве ранее были установлены затронутые версии, Step Security рекомендует немедленно перевести средства из соответствующих криптокошельков на новые адреса кошельков.

Related News

Инвесторы не обращают внимания на всё более шаткие переговоры о прекращении огня; фондовый рынок США продолжает обновлять максимумы, а Circle взлетела почти на 16%

SlowMist предупреждает о фишинговой атаке через поддельное расширение TronLink для Chrome

Команда Pi Core: обновление узлов протокола 23 завершится на этой неделе; те, кто не обновит, лишатся награды за верификацию

Криптокомпании внедряют «алгоритмическое обновление» — квантово-устойчивые кошельки; несколько компаний развернули решения, чтобы опередить обновление протокола для биткоина

Microsoft: фишинговая страница устранения неполадок macOS с развертыванием ClickFix похищала ключи от криптокошельков