Chuỗi cung ứng npm của TanStack bị tấn công bởi Mini Shai-Hulud, phiên bản 84 bị cài cắm mã đánh cắp thông tin đăng nhập

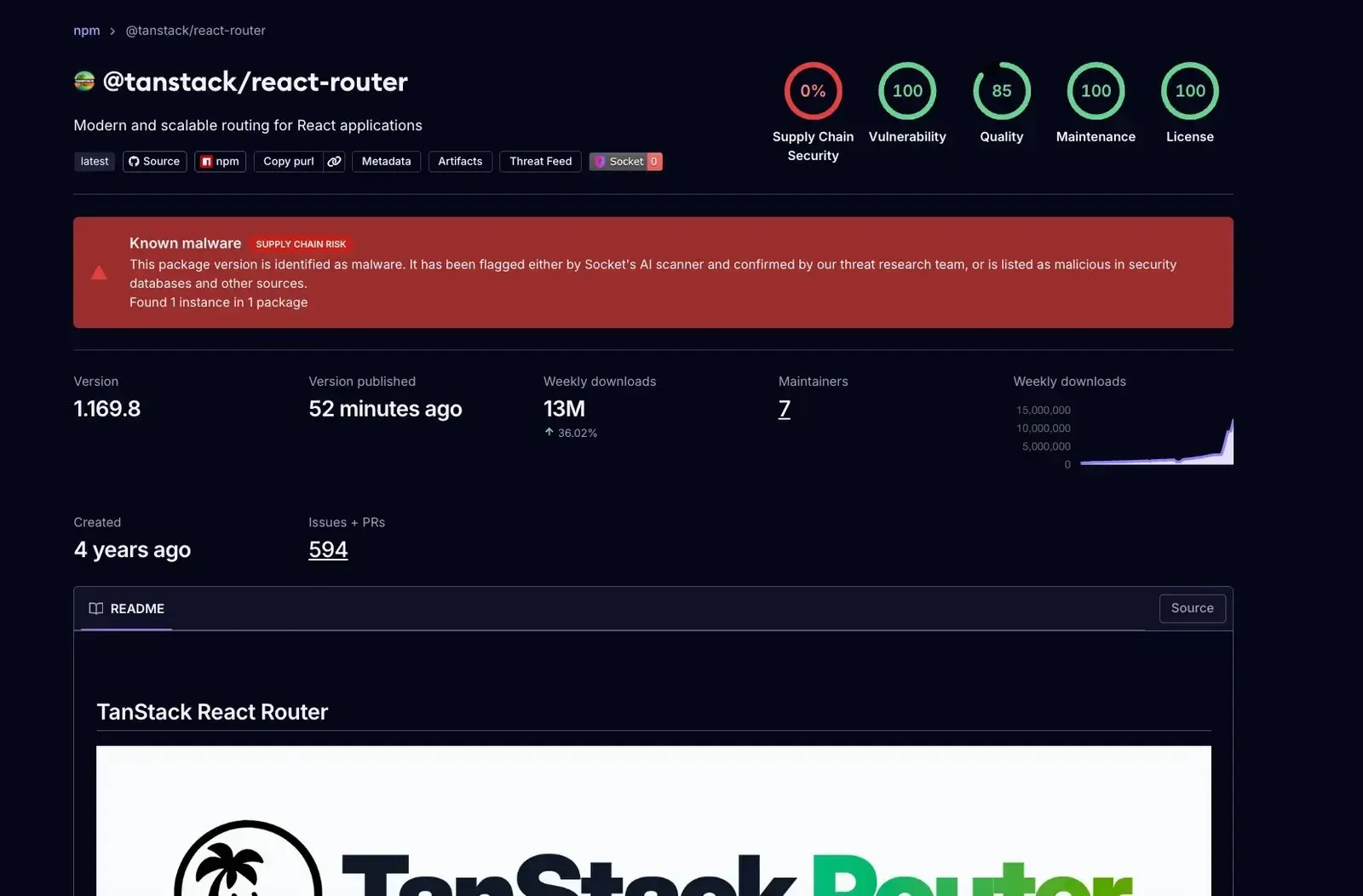

Theo báo cáo của Step Security vào ngày 11 tháng 5, nhóm đe doạ TeamPCP đã phát động một vòng tấn công sâu chuỗi cung ứng mới mang tên “Mini Shai-Hulud”. Có 84 phiên bản của các gói npm TanStack bị xâm nhập và cài cắm mã độc, nhắm mục tiêu là trộm thông tin đăng nhập cho môi trường CI/CD. Trong vòng 6 phút kể từ khi công bố, Socket Security đã gắn nhãn tất cả các phiên bản độc hại.

Phương thức tấn công và cơ chế lây lan

(Nguồn: Socket Security)

(Nguồn: Socket Security)

Theo phân tích của Step Security, lần tấn công này sử dụng quy trình 3 giai đoạn: kẻ tấn công vào ngày 10 tháng 5 năm 2026 đã tạo một nhánh cho TanStack/router bằng tài khoản GitHub voicproducoes (ID: 269549300, được tạo vào ngày 19 tháng 3 năm 2026), cài cắm payload độc hại; sau đó bơm payload vào các gói nén npm đã phát hành; cuối cùng lợi dụng token OIDC bị chiếm quyền để thông qua kênh phát hành của chính GitHub Actions trong dự án TanStack, phát hành các phiên bản độc hại kèm chứng nhận SLSA Build Level 3.

Theo báo cáo của Step Security, Mini Shai-Hulud là một sâu tự lan truyền thực sự: sau khi đánh cắp thông tin đăng nhập trong một pipeline CI/CD, nó tự động liệt kê toàn bộ các gói do cùng một nhà phát triển/duy trì quản lý và lần lượt phát hành các phiên bản bị nhiễm. Step Security cho biết đây là sâu npm độc hại đầu tiên được ghi nhận có thể tạo ra chứng nhận SLSA hợp lệ.

Chức năng cốt lõi của mã độc

Theo phân tích của Step Security và Socket Security, payload được làm rối (2,3 MB, SHA-256: ab4fcadaec49c03278063dd269ea5eef82d24f2124a8e15d7b90f2fa8601266c) nhúng trong các gói bị nhiễm có các khả năng cốt lõi sau:

Truy xuất bộ nhớ: đọc trực tiếp bộ nhớ của tiến trình GitHub Actions Runner.Worker thông qua /proc/{pid}/mem, trích xuất tất cả các khoá, bao gồm các khoá đã bị che

Thu thập tài liệu/ dữ liệu xác thực: thu thập thông tin đăng nhập từ hơn 100 đường dẫn mã hoá cứng, bao gồm thông tin xác thực đám mây AWS / Azure / GCP, khoá SSH, token npm, ví tiền điện tử (Bitcoin, Ethereum, Monero, Zcash, Exodus, Electrum, v.v.), cấu hình công cụ AI (Claude, Kiro) và dữ liệu của các ứng dụng nhắn tin tức thời

Duy trì tồn tại: cài đặt móc duy trì tồn tại ở cấp Claude Code, VS Code và cấp hệ điều hành (macOS LaunchAgent / dịch vụ systemd của Linux), sau khi khởi động lại vẫn hoạt động

Rò rỉ dữ liệu: dữ liệu được mã hoá rò rỉ theo hai kênh gồm Session Protocol CDN (filev2.getsession.org) và hòm thư “dead letter” của GitHub GraphQL API (gửi giả làm claude@users.noreply.github.com)

Đe doạ tống tiền: cài chuỗi “IfYouRevokeThisTokenItWillWipeTheComputerOfTheOwner” trong mô tả của token npm mới; việc thu hồi token sẽ kích hoạt quy trình xoá/phá huỷ mang tính phá hoại

Các chỉ số xâm nhập chính (IOCs)

Theo báo cáo của Step Security, các IOCs chính của cuộc tấn công này gồm:

Giá trị băm của payload độc hại (SHA-256): router_init.js = ab4fcadaec49c03278063dd269ea5eef82d24f2124a8e15d7b90f2fa8601266c

Tên miền C2: api.masscan.cloud, filev2.getsession.org, git-tanstack.com, seed1.getsession.org

Tài khoản GitHub của kẻ tấn công: voicproducoes (ID: 269549300, email voicproducoes@gmail.com)

Commit độc hại: 79ac49eedf774dd4b0cfa308722bc463cfe5885c (nhánh TanStack/router)

Các phiên bản gói bị ảnh hưởng chủ yếu bao gồm @tanstack/react-router (1.169.5, 1.169.8), @tanstack/router-core (1.169.5, 1.169.8) và hơn 40 phiên bản gói TanStack, cùng với các gói liên quan của các tổ chức như UiPath, DraftLab và các đơn vị khác; danh sách đầy đủ do Step Security tiếp tục cập nhật.

Khuyến nghị xử lý khẩn cấp

Theo báo cáo của Step Security, nếu đã cài đặt các phiên bản bị ảnh hưởng, Step Security khuyến nghị:

Ngay lập tức xoá các phiên bản bị ảnh hưởng trong lock file và cài đặt lại các phiên bản sạch; luân chuyển toàn bộ thông tin đăng nhập có thể truy cập trong môi trường CI/CD (token GitHub, token npm, khoá API đám mây); xoá các tệp duy trì tồn tại (.claude/router_runtime.js, .vscode/setup.mjs, v.v.); nếu trên thiết bị có tệp ví tiền điện tử, hãy chuyển toàn bộ tiền sang địa chỉ ví mới ngay lập tức. Step Security đặc biệt cảnh báo: không được thu hồi các token npm có chuỗi đe doạ tống tiền trước khi cách ly và dựng ảnh (mirror) thiết bị bị ảnh hưởng để phục vụ phân tích điều tra số (forensics).

Câu hỏi thường gặp

Thời điểm và tổ chức phát hiện sâu Mini Shai-Hulud là gì?

Theo báo cáo ngày 11 tháng 5 năm 2026 của Step Security, cuộc tấn công này được phát hiện bởi các nhà phân tích của bộ sản phẩm StepSecurity AI và được phát động bởi nhóm đe doạ TeamPCP. Socket Security đã đưa ra cảnh báo vào ngày 12 tháng 5 năm 2026 trên nền tảng X, cho biết trong vòng 6 phút kể từ khi phát hành đã gắn nhãn tất cả các phiên bản độc hại.

Cuộc tấn công chuỗi cung ứng này có điểm đổi mới kỹ thuật nào?

Theo báo cáo của Step Security, Mini Shai-Hulud là sâu npm độc hại đầu tiên được ghi nhận có thể tạo chứng nhận SLSA Build Level 3 hợp lệ cho các gói độc hại thông qua việc chiếm quyền token OIDC và tận dụng ngăn xếp giao thức Sigstore hợp lệ, khiến các phiên bản bị nhiễm trông có vẻ hợp lệ trong các kiểm tra bảo mật chuỗi cung ứng tiêu chuẩn.

Người dùng ví tiền điện tử có thể xác nhận mình có bị ảnh hưởng hay không?

Theo báo cáo của Step Security, mã độc nhắm vào ví Bitcoin (/.bitcoin/wallet.dat), Ethereum (/.ethereum/keystore/*), Monero, Zcash và các ví desktop như Exodus, Electrum, v.v. Nếu thiết bị đã từng cài đặt các phiên bản bị ảnh hưởng, Step Security khuyến nghị chuyển ngay tiền của các ví tiền điện tử liên quan sang địa chỉ ví mới.

Related News

Nhà đầu tư không quan tâm thỏa thuận ngừng bắn đã “hết sức mong manh”, chứng khoán Mỹ tiếp tục lập đỉnh, Circle tăng gần 16%

SlowMist cảnh báo tấn công lừa đảo qua tiện ích mở rộng Chrome giả mạo của TronLink

Đội ngũ cốt lõi Pi: Nâng cấp nút Protocol 23 sẽ kết thúc vào cuối tuần này; những nút chưa nâng cấp sẽ mất phần thưởng xác thực

Các công ty tiền mã hóa áp dụng “nâng cấp thuật toán” cho ví an toàn lượng tử, nhiều công ty triển khai trước khi nâng cấp giao thức so với Bitcoin

Microsoft: Triển khai ClickFix trên trang hỗ trợ khắc phục sự cố giả mạo macOS để đánh cắp khóa ví tiền mã hóa