Alerta de emergência da GoPlus: Vulnerabilidade crítica no EngageLab SDK; é possível que as chaves privadas de 30 milhões de carteiras de criptomoedas estejam expostas.

A plataforma de segurança blockchain GoPlus emitiu, a 10 de abril, um alerta de emergência, indicando que existe uma vulnerabilidade grave no SDK EngageLab utilizado amplamente para notificações push em dispositivos Android. A falha afeta mais de 50 milhões de utilizadores Android, dos quais cerca de 30 milhões são utilizadores de carteiras de criptomoedas. O atacante pode implementar, nos dispositivos das vítimas, um software malicioso disfarçado de uma aplicação legítima, para roubar as chaves privadas da carteira de criptomoedas e as credenciais de início de sessão.

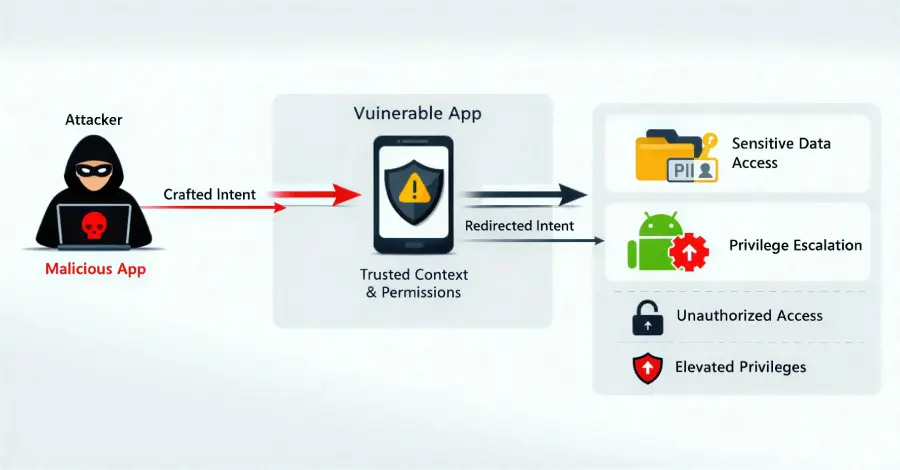

Princípio técnico da vulnerabilidade: cadeia de ataque entre aplicações com execução silenciosa

(Fonte: GoPlus)

(Fonte: GoPlus)

O defeito central desta vulnerabilidade reside no facto de o SDK EngageLab não realizar uma validação de origem suficientemente rigorosa ao tratar o mecanismo de comunicação por Intent do sistema Android. O Intent é um mecanismo legítimo para a troca de comandos entre aplicações Android, mas a implementação do SDK EngageLab permite que comandos provenientes de origens não autorizadas contornem os processos normais de validação, desencadeando a execução de operações sensíveis pela aplicação-alvo.

Cadeia de ataque completa em três passos

Inserção de aplicação maliciosa: o atacante disfarça o software malicioso como uma App legítima, levando a vítima a instalá-la no mesmo dispositivo Android

Injeção de Intent malicioso: a aplicação maliciosa envia, para uma carteira de criptomoedas ou aplicação financeira já integrada com o SDK EngageLab no mesmo dispositivo, um Intent malicioso cuidadosamente construído

Execução de operações com privilégios indevidos: após a aplicação-alvo receber o Intent, executa operações não autorizadas sem o conhecimento do utilizador, incluindo o roubo de chaves privadas da carteira, credenciais de início de sessão e outros dados sensíveis

O maior perigo desta cadeia de ataque está na sua natureza silenciosa: a vítima não precisa de fazer nada proactivamente; basta que, no dispositivo, coexistam uma aplicação maliciosa e uma aplicação que contenha a versão do SDK EngageLab com vulnerabilidade, para que o ataque seja concluído em segundo plano.

Dimensão do impacto: risco de perdas irreversíveis de ativos para utilizadores de cripto

Enquanto componente básico amplamente implantado para notificações push, o SDK EngageLab é integrado em milhares de aplicações Android, o que faz com que a área afetada atinja a escala de 50 milhões de dispositivos. Dentro desse universo, cerca de 30 milhões correspondem a utilizadores de carteiras de criptomoedas.

Se a chave privada da carteira de criptomoedas vazar, o atacante consegue controlar totalmente os ativos on-chain da vítima. Além disso, a característica de irreversibilidade das transações na blockchain significa que perdas deste tipo são praticamente impossíveis de recuperar, com um nível de risco muito superior ao de incidentes comuns de fuga de dados em aplicações normais.

Medidas de resposta urgente: lista de ações imediatas para programadores e utilizadores

Recomendações de segurança por grupos

- Programadores e fornecedores de aplicações

· Verificar imediatamente se o produto integra o SDK EngageLab e confirmar se a versão atual é inferior a 4.5.5

· Atualizar para o SDK EngageLab 4.5.5 ou para uma versão de correção oficial superior (consulte a documentação oficial do EngageLab)

· Republicar a versão atualizada e notificar os utilizadores para concluírem a atualização o mais rapidamente possível

- Utilizadores Android em geral

· Ir imediatamente ao Google Play para atualizar todas as aplicações, dando prioridade às aplicações de carteiras de criptomoedas e financeiras

· Manter-se atento a aplicações descarregadas a partir de fontes desconhecidas ou canais não oficiais e, se necessário, eliminá-las imediatamente

· Se suspeitar que a chave privada já foi exposta, deve criar imediatamente uma nova carteira num dispositivo seguro, transferir os ativos e desativar permanentemente o endereço antigo

Perguntas frequentes

O que é o SDK EngageLab e por que motivo é amplamente integrado em carteiras de criptomoedas?

O SDK EngageLab é um pacote de software de terceiros que fornece funcionalidades de notificações push para Android. Por ser fácil de implementar, é adotado por muitas aplicações. As notificações push são uma funcionalidade padrão em quase todas as aplicações móveis; por isso, o SDK EngageLab está amplamente presente em carteiras de criptomoedas e aplicações financeiras, o que, por sua vez, levou a que a escala do impacto desta vulnerabilidade chegasse a 50 milhões de utilizadores.

Como confirmar se o meu dispositivo é afetado por esta vulnerabilidade?

Se o seu dispositivo Android tiver instalada uma carteira de criptomoedas ou uma aplicação financeira e ainda não tiver sido atualizado para a versão mais recente, existe risco de ser afetado. Recomenda-se que atualize imediatamente todas as aplicações na Google Play Store. Os programadores podem verificar o número da versão do SDK dentro da aplicação para confirmar se está a utilizar uma versão do SDK EngageLab inferior a 4.5.5.

Se a chave privada já tiver vazado, como lidar de forma urgente?

Deve criar imediatamente um endereço de carteira totalmente novo num dispositivo seguro não infetado, transferir todos os ativos da carteira original para o novo endereço e desativar permanentemente o endereço original. Em simultâneo, altere as palavras-passe de início de sessão de todas as plataformas relacionadas e ative a autenticação de dois fatores para a conta, para reduzir o risco de novas invasões adicionais no futuro.

Related Articles

Exchange de Cripto Grinex é drenada em US$ 13,7 milhões em abril de 2026, operações suspensas

Vazamento de chave privada da Syndicate Labs leva a um dreno $330K SYND em 1º de maio; a empresa promete reembolso integral

Atores norte-coreanos extraem $577M em hacks de criptografia até abril de 2026, respondendo por 76% das perdas globais

A Coreia do Norte respondeu por 76% das perdas de hack de cripto em 2026 nos primeiros quatro meses, $577M roubados: TRM Labs

Kelp atualiza totalmente o bridge cross-chain em duas semanas, ether.fi sincroniza e fortalece a WeETH