Contrato V2 de Scallop abandonado foi explorado, após serem roubadas 150.000 SUI, anunciou o ressarcimento integral

A Sui Network协议 de empréstimo descentralizado Scallop em 26 de abril (domingo) publicou um comunicado oficial na plataforma X, confirmando que sofreu um ataque explorando uma vulnerabilidade. O atacante extraiu cerca de 150.000 SUI de um contrato de recompensas abandonado associado a sSUI spool. De acordo com a declaração oficial, o pool principal de capital e os depósitos dos usuários não foram afetados. A operação de saques e depósitos foi restaurada, e foi confirmado que todas as perdas serão integralmente compensadas com recursos da empresa.

Linha do tempo do evento e resposta oficial da Scallop

De acordo com o comunicado no X da Scallop (26 de abril às 12:50 UTC), o alvo do ataque foi o contrato de recompensas auxiliar do sSUI spool. Esse contrato constitui a camada de incentivos do protocolo para depositantes de SUI, e não a lógica central de empréstimo. A equipe da Scallop congelou o contrato afetado poucos minutos após o incidente; o contrato principal foi congelado e depois liberado em até duas horas, e saques e recargas foram retomados às 14:42 UTC.

Na declaração oficial, a Scallop afirmou: «A Scallop irá compensar integralmente 100% das perdas.»

Análise técnica da vulnerabilidade: contador não inicializado do pacote abandonado de 2023

(Fonte: Vadim)

De acordo com análises independentes na cadeia, o ponto de entrada do ataque foi o pacote abandonado V2 spool implantado pela Scallop em novembro de 2023, ocorrido mais de 17 meses antes deste ataque. Na arquitetura técnica da Sui Network, pacotes já implantados não podem ser alterados; a menos que o controle de versão seja explicitamente definido, versões antigas ainda podem ser chamadas.

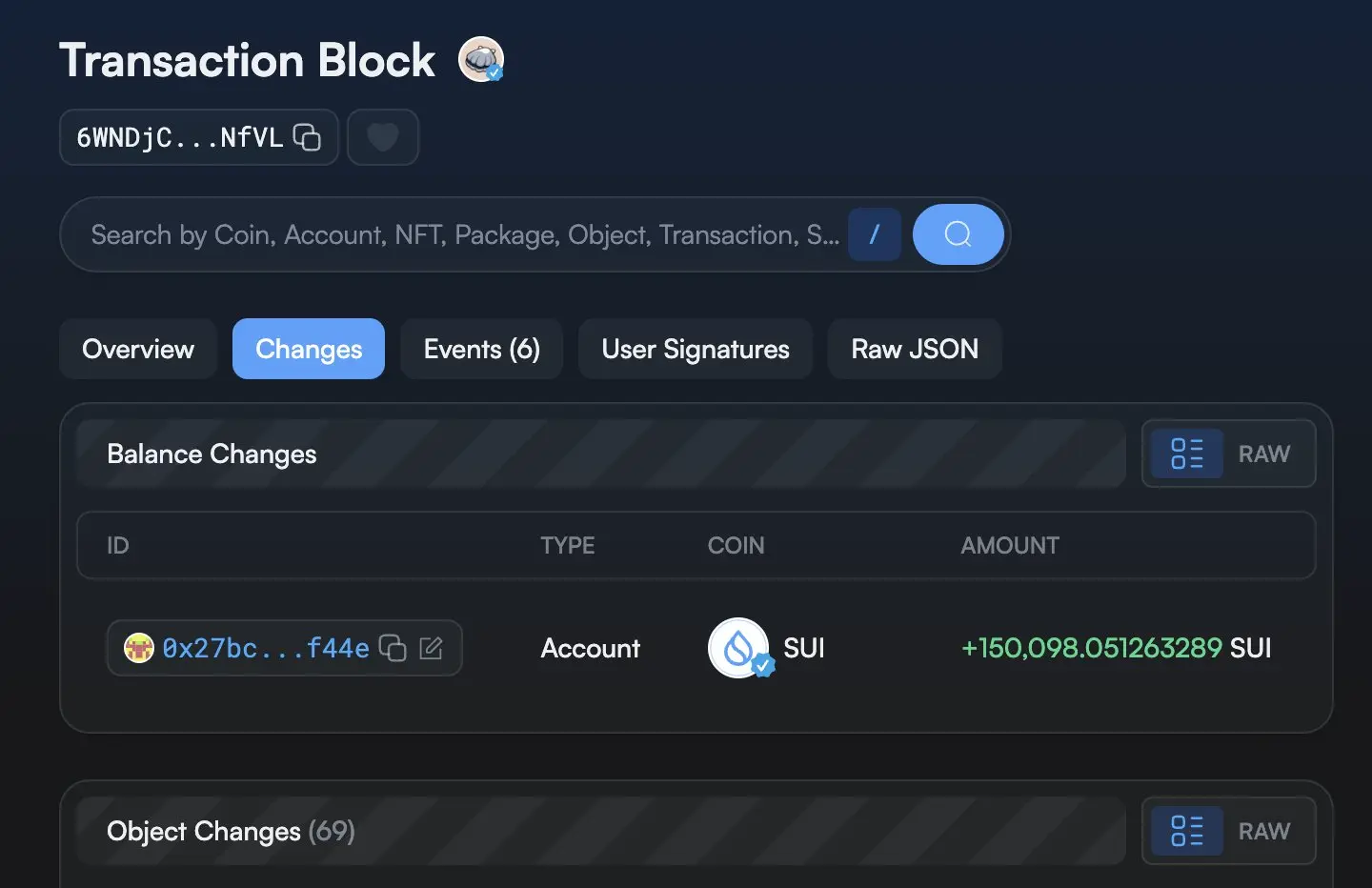

O atacante identificou um contador last_index não inicializado no pacote. Esse contador é usado para rastrear recompensas acumuladas dos depositantes. O atacante apostou cerca de 136.000 sSUI; o sistema tratou essa posição como se fosse uma posição existente desde o início do spool em agosto de 2023. Após cerca de 20 meses de acumulação exponencial, o índice do spool cresceu para cerca de 1,19 bilhão, permitindo que o atacante obtivesse cerca de 162 trilhões de pontos de recompensa, que foram trocados por 150.000 SUI na proporção 1:1.

O hash do registro de transação on-chain pode ser consultado: 6WNDjCX3W852hipq6yrHhpUaSFHSPWfTxuLKaQkgNfVL

Registro de eventos recentes de vulnerabilidades na Sui DeFi

De acordo com reportes públicos, no início de abril de 2026, ocorreu um ataque semelhante envolvendo o Volo Protocol na Sui Network; o alvo também era um contrato auxiliar, e não a lógica central do protocolo, com perdas de cerca de US$ 3,5 milhões. Além disso, uma semana antes do ataque, ocorreu um incidente de ataque de ponte na rede Ethereum, em que cerca de US$ 292 milhões em tokens de liquidez não garantida re-depositados foram roubados.

Até o momento em que este relatório foi publicado, a Sui Foundation e a Mysten Labs não haviam feito declarações públicas sobre o caso da Scallop. De acordo com a explicação oficial da Scallop, o protocolo planeja realizar uma auditoria abrangente de todos os pacotes antigos existentes; o cronograma da auditoria ainda está em definição.

Perguntas frequentes

Qual foi o momento em que ocorreu este ataque explorando a vulnerabilidade e qual foi o tamanho das perdas?

De acordo com o comunicado oficial no X da Scallop, o ataque ocorreu em 26 de abril de 2026 (domingo) às 12:50 UTC. O atacante extraiu cerca de 150.000 SUI do contrato de recompensas do sSUI spool abandonado. O pool principal de capital do empréstimo e os depósitos dos usuários em outros mercados não foram afetados.

Quais compromissos oficiais a Scallop assumiu em relação a este ataque?

De acordo com a declaração oficial da Scallop, o protocolo congelou os contratos afetados dentro de poucos minutos após o ataque e restaurou toda a funcionalidade às 14:42 UTC (cerca de duas horas após a publicação do comunicado). A Scallop confirmou que compensará integralmente todas as perdas com recursos da empresa, que os ganhos dos usuários não seriam afetados e que planeja realizar uma auditoria abrangente de todos os pacotes antigos existentes.

Qual é a causa técnica fundamental desta vulnerabilidade e como ela se relaciona com a arquitetura técnica da Sui Network?

De acordo com análises independentes on-chain, a vulnerabilidade se originou de um contador last_index não inicializado em um pacote abandonado V2 spool implantado em novembro de 2023. Na Sui Network, pacotes implantados não podem ser alterados; a menos que o controle de versão seja explicitamente definido, versões antigas ainda podem ser chamadas, permitindo que o atacante explorasse código abandonado de mais de 17 meses atrás para extrair 150.000 SUI.

Related Articles

B.AI Atualiza a Infraestrutura, Lança Principais Recursos de Skills

A JUST divulga resultados do 1T 2026: $60M em recompra de tokens, TVL do JustLend DAO atinge US$ 6,91B

Agentes de IA impulsionam a demanda por pagamentos em cripto, x402 processa 165M de transações

Desenvolvedor Propõe Hard Fork do Bitcoin para o eCash com Distribuição 1:1, Dispara Debate Sobre Alocação de Endereço de Satoshi

Western Union Remittance Confirms: USDPT Stablecoin Launch in May at Q1 Earnings Call