La cadena de suministro de TanStack npm fue atacada por Mini Shai-Hulud; la versión 84 fue comprometida con la inserción de un troyano para robar credenciales y código

De acuerdo con un informe del 11 de mayo de Step Security, el grupo de amenazas TeamPCP lanzó una nueva ronda de ataques de gusano de cadena de suministro denominada «Mini Shai-Hulud»; se comprometieron 84 versiones de paquetes npm de TanStack e insertaron código malicioso, con el objetivo de robar credenciales del entorno CI/CD. En un plazo de seis minutos tras el anuncio, Socket Security ya marcó todas las versiones maliciosas.

Técnicas de ataque y mecanismo de propagación

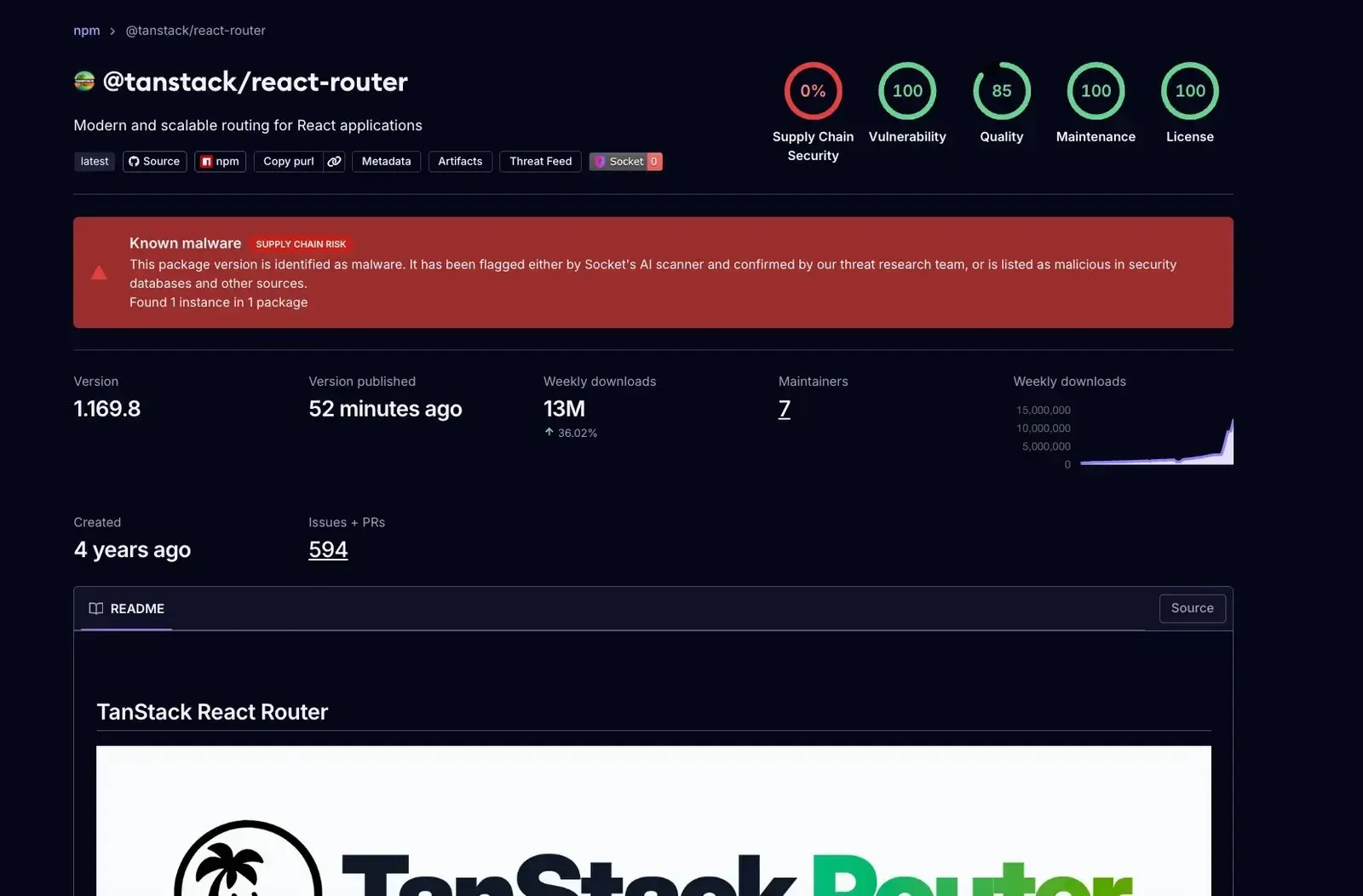

(Fuente: Socket Security)

(Fuente: Socket Security)

Según el análisis de Step Security, este ataque empleó un proceso de tres fases: primero, el atacante el 10 de mayo de 2026, mediante la cuenta de GitHub voicproducoes (ID: 269549300, creada el 19 de marzo de 2026), creó una rama de TanStack/router e inyectó una carga útil maliciosa; después, inyectó la carga útil en paquetes npm comprimidos ya publicados; por último, utilizó un token OIDC secuestrado para, a través del propio canal de publicación de GitHub Actions del proyecto TanStack, publicar versiones maliciosas con certificación SLSA Build Level 3.

Según el informe de Step Security, Mini Shai-Hulud es un gusano de propagación real: después de robar credenciales en una canalización CI/CD, enumera automáticamente todos los paquetes controlados por el mismo mantenedor y, a continuación, publica versiones infectadas una tras otra. Step Security señaló que se trata del primer gusano malicioso de npm documentado capaz de generar certificaciones SLSA válidas.

Funciones principales del código malicioso

Según el análisis de Step Security y Socket Security, la carga útil ofuscada de 2,3 MB (SHA-256: ab4fcadaec49c03278063dd269ea5eef82d24f2124a8e15d7b90f2fa8601266c) incrustada en los paquetes infectados cuenta con las siguientes capacidades principales:

Captura de memoria: lee directamente la memoria del proceso de GitHub Actions Runner.Worker mediante /proc/{pid}/mem para extraer todas las claves, incluidas las claves enmascaradas

Recolección de documentos de credenciales: recopila credenciales desde más de 100 rutas codificadas, que abarcan credenciales en la nube de AWS / Azure / GCP, claves SSH, tokens de npm, carteras de criptomonedas (Bitcoin, Ethereum, Monero, Zcash, Exodus, Electrum, etc.), configuraciones de herramientas de IA (Claude, Kiro) y datos de aplicaciones de mensajería en tiempo real

Persistencia: instala ganchos de persistencia en Claude Code, VS Code y a nivel del sistema operativo (macOS LaunchAgent / servicios Linux systemd); tras el reinicio, sigue funcionando

Exfiltración de datos: exfiltra datos cifrados por dos canales, mediante Session Protocol CDN (filev2.getsession.org) y una bandeja de muerte de la API GraphQL de GitHub (enviando con el seudónimo claude@users.noreply.github.com)

Amenaza de extorsión: inserta la cadena «IfYouRevokeThisTokenItWillWipeTheComputerOfTheOwner» en la descripción del nuevo token npm; al revocar el token se activa una rutina de borrado destructivo

Indicadores de compromiso principales (IOCs)

Según el informe de Step Security, los principales indicadores de este ataque son los siguientes:

Hashes de la carga útil maliciosa (SHA-256): router_init.js = ab4fcadaec49c03278063dd269ea5eef82d24f2124a8e15d7b90f2fa8601266c

Dominios de C2: api.masscan.cloud, filev2.getsession.org, git-tanstack.com, seed1.getsession.org

Cuenta de GitHub del atacante: voicproducoes (ID: 269549300, correo voicproducoes@gmail.com)

Compromiso malicioso: 79ac49eedf774dd4b0cfa308722bc463cfe5885c (rama de TanStack/router)

Las versiones principales de paquetes afectadas incluyen @tanstack/react-router (1.169.5, 1.169.8), @tanstack/router-core (1.169.5, 1.169.8) y más de 40 versiones de paquetes TanStack, además de paquetes relacionados de instituciones como UiPath y DraftLab; Step Security actualiza la lista completa de forma continua.

Recomendaciones de respuesta de emergencia

Según el informe de Step Security, si ya ha instalado versiones afectadas, Step Security recomienda:

Limpie inmediatamente las versiones afectadas en el archivo lock e instale de nuevo versiones limpias; rote todas las credenciales que puedan accederse en entornos CI/CD (tokens de GitHub, tokens de npm, claves de API en la nube); elimine los archivos de persistencia (.claude/router_runtime.js, .vscode/setup.mjs, etc.); si en el dispositivo hay archivos de carteras de criptomonedas, transfiera inmediatamente los fondos a una nueva cartera. Step Security advierte especialmente: antes de aislar y crear una imagen especular de los dispositivos afectados para análisis forense, no se deben revocar los tokens npm que contengan la cadena de amenaza de extorsión.

Preguntas frecuentes

¿Cuál fue el momento de descubrimiento y la entidad descubridora del gusano Mini Shai-Hulud?

De acuerdo con el informe del 11 de mayo de 2026 de Step Security, el paquete fue detectado por un analista del conjunto de herramientas StepSecurity AI y fue lanzado por el grupo de amenazas TeamPCP. Socket Security emitió una advertencia en la plataforma X el 12 de mayo de 2026, indicando que en el plazo de seis minutos tras el lanzamiento ya se habían marcado todas las versiones maliciosas.

¿Qué innovación técnica tiene este ataque a la cadena de suministro?

Según el informe de Step Security, Mini Shai-Hulud es el primer gusano de npm documentado que puede generar una certificación SLSA Build Level 3 válida para paquetes maliciosos al secuestrar tokens OIDC y utilizar la pila de protocolos Sigstore legítima, haciendo que las versiones infectadas parezcan legítimas en las comprobaciones estándar de seguridad de la cadena de suministro.

¿Cómo pueden los usuarios de carteras de criptomonedas confirmar si están afectados?

Según el informe de Step Security, el código malicioso se dirige a carteras de escritorio de Bitcoin (/.bitcoin/wallet.dat), Ethereum (/.ethereum/keystore/*), Monero, Zcash y Exodus, Electrum, etc. Si el dispositivo ha tenido instaladas versiones afectadas, Step Security recomienda transferir de inmediato los fondos de las carteras de criptomonedas relacionadas a nuevas direcciones de cartera.

Artículos relacionados

El Departamento de Justicia de EE. UU. acusa a 3 hombres de Tennessee por un ataque con llave inglesa entre estados: robo de 6,5 millones de dólares en criptomonedas a un titular en California

Aurellion sufre un ataque; hoy se drenaron 455.003 USDC

SlowMist detecta un gusano npm «Mini Shai-Hulud» que roba claves de CI/CD y datos de carteras cripto

El ex-CEO de Goliath Ventures, Delgado, se disculpa, acusado de operar el esquema piramidal cripto $328M